Mechanizmy „fail-open” w systemach operacyjnych – kiedy zabezpieczenia zawodzą w ciszy

Mechanizmy „fail-open” w systemach operacyjnych – kiedy zabezpieczenia zawodzą w ciszy

Dlaczego to temat, który prawie nikt w Polsce nie opisuje

„Fail-open” to pojęcie architektoniczne, a nie marketingowe.

Nie pojawia się w checklistach bezpieczeństwa, rzadko trafia do raportów, a mimo to odpowiada za najgroźniejszy typ porażki zabezpieczeń:

zabezpieczenie przestaje działać

a system działa dalej – bez ochrony

Bez alarmu.

Bez komunikatu.

Bez świadomości administratora.

Fail-open vs fail-closed – różnica, która decyduje o bezpieczeństwie

Fail-closed (bezpieczny domyślny)

- coś się psuje → dostęp zostaje zablokowany

- usługa nie działa, ale bezpieczeństwo zostaje zachowane

- irytujące, ale bezpieczne

Fail-open (niebezpieczny domyślny)

- coś się psuje → system przepuszcza ruch / operację

- użytkownik lub atakujący działa dalej

- zabezpieczenie znika bez śladu

Fail-open to nie bug.

To świadoma decyzja projektowa – często podjęta w imię „ciągłości działania”.

Dlaczego systemy operacyjne wybierają fail-open?

Bo:

- lepiej „działać” niż „nie działać”,

- administratorzy boją się przestojów,

- bezpieczeństwo bywa traktowane jako warstwa opcjonalna,

- projektanci zakładają, że awarie są krótkotrwałe.

Problem w tym, że atakujący potrafi wywołać awarię celowo.

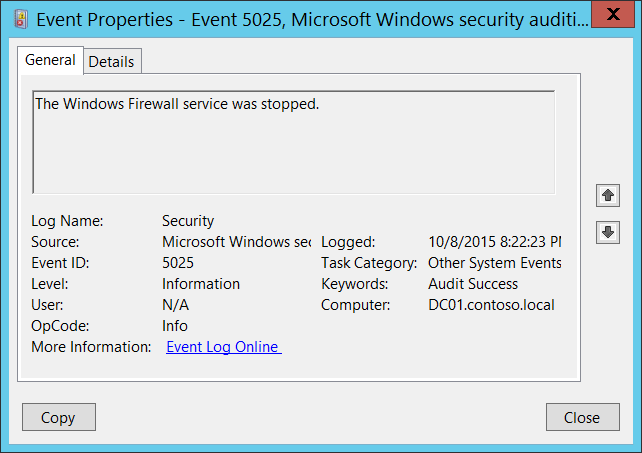

Windows – zabezpieczenia, które po błędzie milkną

1. Usługi bezpieczeństwa działające „do pierwszego błędu”

W Windows wiele mechanizmów ochronnych działa jako:

- usługi systemowe,

- procesy w tle,

- komponenty zależne od innych usług.

Jeśli:

- usługa się wysypie,

- zależność nie wystartuje,

- wystąpi błąd inicjalizacji

➡️ system często nie blokuje operacji, tylko je przepuszcza.

Efekt:

- brak kontroli,

- brak alertu dla użytkownika,

- brak wyraźnego komunikatu.

2. Mechanizmy autoryzacji i fallbacki

W praktyce:

- błąd w module kontroli = przejście do trybu uproszczonego,

- brak odpowiedzi komponentu = domyślna zgoda,

- timeout = „pozwól, bo nie wiadomo”.

Dla użytkownika:

„wszystko działa”

Dla atakującego:

„ochrona nie istnieje”

3. Dlaczego to jest groźne?

Bo:

- monitoring widzi działającą usługę,

- użytkownik nie zgłasza problemu,

- logi często nie są jednoznaczne.

Fail-open w Windows to cisza operacyjna, nie alarm.

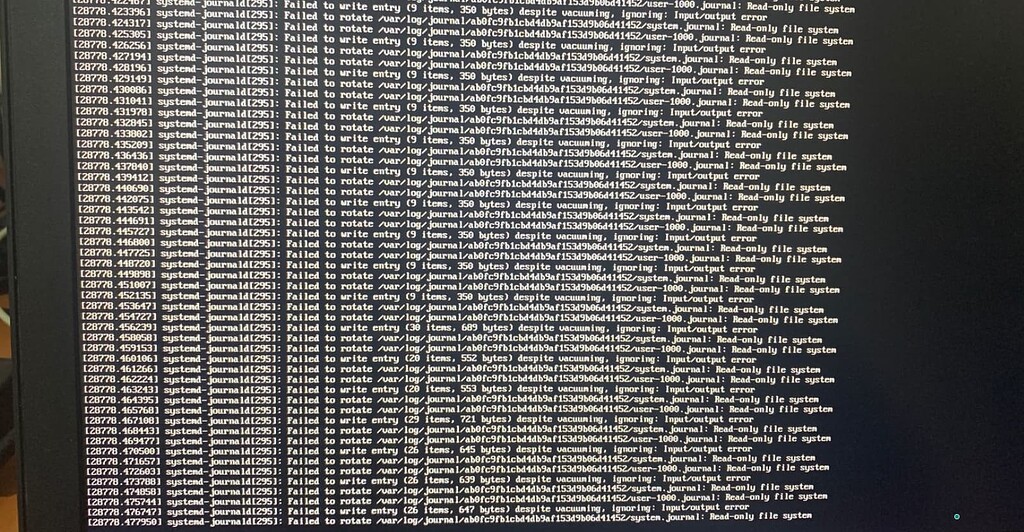

Linux – gdy bezpieczeństwo schodzi na drugi plan

1. Tryb permissive zamiast enforcing

W systemach linuksowych:

- mechanizmy kontroli dostępu mogą działać w trybie:

- enforcing (blokuj),

- permissive (loguj, ale pozwalaj).

Problem:

- awaria polityki,

- błąd reguł,

- problem z modułem

➡️ system często przechodzi w permissive, zamiast zatrzymać usługę.

2. Fallbacki w usługach i demonach

Częsty wzorzec:

- konfiguracja bezpieczeństwa nie wczytała się,

- plik polityki jest uszkodzony,

- brak zależności

➡️ demon startuje bez pełnych ograniczeń, bo:

„lepiej działać niż nie działać”

3. Fail-open jako „feature stabilności”

W Linuksie fail-open bywa:

- świadomym kompromisem,

- ułatwieniem dla administratora,

- pułapką w środowiskach produkcyjnych.

System działa.

Zabezpieczenie – nie.

Co się dzieje, gdy zabezpieczenie przestaje działać?

1. Atakujący wywołuje błąd

Nie łamie zabezpieczenia.

Psuje je.

- przeciąża komponent,

- wywołuje wyjątek,

- powoduje timeout,

- niszczy plik polityki.

2. System przechodzi w tryb awaryjny

Ale:

- bez komunikatu,

- bez blokady,

- bez eskalacji alertu.

3. Ochrona znika, a funkcjonalność zostaje

To najgorszy możliwy scenariusz:

- system „działa poprawnie”,

- monitoring nie krzyczy,

- atak trwa.

Dlaczego fail-open jest groźniejszy niż brak zabezpieczeń?

Bo:

- udaje bezpieczeństwo,

- daje fałszywe poczucie kontroli,

- jest trudny do wykrycia,

- idealnie pasuje do ataków długoterminowych.

Brak zabezpieczenia wiesz, że istnieje.

Fail-open – nie wiesz, że właśnie zniknęło.

Jak się przed tym bronić (praktycznie)?

Zasada numer jeden

Jeśli mechanizm bezpieczeństwa nie działa – system ma nie działać.

Windows

- monitoruj stan, nie tylko istnienie usługi,

- reaguj na crash i restart,

- wymuszaj blokadę przy braku komponentu,

- analizuj logi pod kątem cichych awarii.

Linux

- enforcing zamiast permissive w produkcji,

- testuj zachowanie systemu przy awarii polityk,

- nie ufaj domyślnym fallbackom,

- traktuj błędy bezpieczeństwa jak błędy krytyczne.

Podsumowanie

Fail-open to:

- architektoniczna decyzja,

- cichy wróg bezpieczeństwa,

- idealny sojusznik atakującego.

Najgroźniejsze zabezpieczenie to nie to, które można obejść.

Najgroźniejsze to to, które przestaje działać i nikogo o tym nie informuje.