Systemowe „martwe dane” – informacje, których system już nie używa, ale nadal je przechowuje

Systemowe „martwe dane” – informacje, których system już nie używa, ale nadal je przechowuje

Dlaczego to realny problem (a nie teoria)

Usunięcie konta użytkownika nie oznacza automatycznego usunięcia wszystkich powiązanych z nim danych. Zarówno Windows, jak i Linux pozostawiają po sobie artefakty systemowe, które nie są już aktywnie wykorzystywane, ale nadal istnieją na dysku.

To właśnie te dane nazywamy martwymi danymi systemowymi.

Ich istnienie ma znaczenie:

- bezpieczeństwa (źródło informacji dla atakującego),

- prywatności (dane identyfikujące byłych użytkowników),

- forensics (rekonstrukcja historii systemu),

- compliance (RODO, ISO, audyty).

Czym są „martwe dane” systemowe?

To dane, które:

- nie są już używane przez system operacyjny,

- nie są widoczne w standardowych narzędziach administracyjnych,

- pozostały po użytkownikach, politykach, usługach lub aplikacjach.

System ich nie usuwa, bo:

- nie ma pewności, czy nie będą potrzebne,

- priorytetem jest stabilność, nie czystość,

- administrator musi usunąć je świadomie.

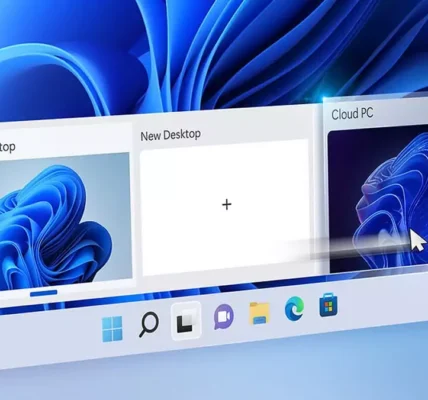

Windows – gdzie zostają martwe dane?

1. Stare SID-y (Security Identifier)

Po usunięciu konta:

- SID znika z listy użytkowników,

- pozostaje w rejestrze, ACL-ach plików, dziennikach zdarzeń.

Skutki:

- możliwa identyfikacja dawnych kont,

- ślady w uprawnieniach NTFS,

- ryzyko błędnych mapowań przy ponownym użyciu UID/SID w domenie.

📍 Lokalizacja:

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList

2. Osierocone profile użytkowników

Folder w C:\Users\ może pozostać, nawet jeśli:

- konto zostało usunięte,

- SID nie istnieje,

- użytkownik nie może się zalogować.

Zawartość:

- pliki osobiste,

- cache przeglądarek,

- tokeny aplikacji,

- historię pracy.

3. Cache polityk i GPO

Windows przechowuje:

- stare polityki lokalne,

- cache GPO z domeny,

- ustawienia, które nie są już aktywnie egzekwowane.

📍 Lokalizacje:

C:\Windows\System32\GroupPolicy

C:\ProgramData\Microsoft\Group Policy

4. Resztki po kontach i usługach

Po usunięciu konta:

- zadania Harmonogramu mogą nadal istnieć,

- wpisy w Event Log pozostają,

- usługi mogą wskazywać na nieistniejące SID-y.

Linux – ciche pozostałości po użytkownikach

1. Porzucone UID/GID

Po usunięciu użytkownika:

- katalog

/home/usermoże pozostać, - pliki na systemie nadal mają numeryczne UID/GID,

- nowy użytkownik może odziedziczyć te ID.

📍 Pliki:

/etc/passwd

/etc/group

2. Stare klucze SSH

Często zapomniane:

~/.ssh/authorized_keys- klucze w

/root/.ssh/ - klucze techniczne dodane „tymczasowo”

Ryzyko:

- nadal umożliwiają logowanie,

- często nieobjęte rotacją,

- idealne dla ataków lateral movement.

3. Cache menedżerów pakietów

APT, DNF, YUM przechowują:

- stare paczki,

- metadane repozytoriów,

- listy wersji.

📍 Przykład:

/var/cache/apt/archives/

Zagrożenie:

- analiza wersji = identyfikacja podatności,

- ujawnienie historii systemu.

Dlaczego „martwe dane” są groźne?

🔴 Bezpieczeństwo

- źródło informacji dla atakującego,

- pomoc w fingerprintingu systemu,

- wskazówki do eskalacji uprawnień.

🔴 Prywatność

- dane byłych pracowników,

- identyfikatory użytkowników,

- ślady aktywności.

🔴 Forensics (i przeciwko Tobie)

- pełna rekonstrukcja historii systemu,

- wykaz, kto i kiedy miał dostęp,

- dowody w audytach i postępowaniach.

Czy system przechowuje dane po usunięciu konta?

Tak.

I to więcej, niż większość administratorów zakłada.

Usunięcie konta to:

- usunięcie wpisu logowania,

- nie usunięcie historii jego istnienia.

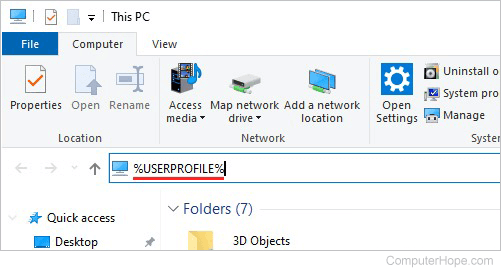

Jak bezpiecznie czyścić martwe dane?

Windows – dobre praktyki

- usuwać profile przez System → Zaawansowane → Profile użytkowników

- przeglądać

ProfileListw rejestrze - audyt ACL z nieistniejącymi SID-ami

- regularne czyszczenie GPO cache

- kontrola Harmonogramu zadań i usług

Linux – dobre praktyki

userdel -r userzamiast ręcznego usuwania- skanowanie plików z nieistniejącym UID:

find / -nouser -o -nogroup - audyt kluczy SSH

- czyszczenie cache pakietów:

apt clean - kontrola crontabów systemowych

Podsumowanie

„Martwe dane” to cicha warstwa systemu, która:

- nie przeszkadza w codziennej pracy,

- aktywnie pomaga atakującemu,

- często decyduje o powodzeniu audytu lub incydentu.

Jeśli zarządzasz systemem:

- nie wystarczy usuwać kont,

- trzeba usuwać ślady po ich istnieniu.