Dane systemowe jako źródło ataku socjotechnicznego – co atakujący może wyczytać z Twojego komputera

Dane systemowe jako źródło ataku socjotechnicznego – co atakujący może wyczytać z Twojego komputera

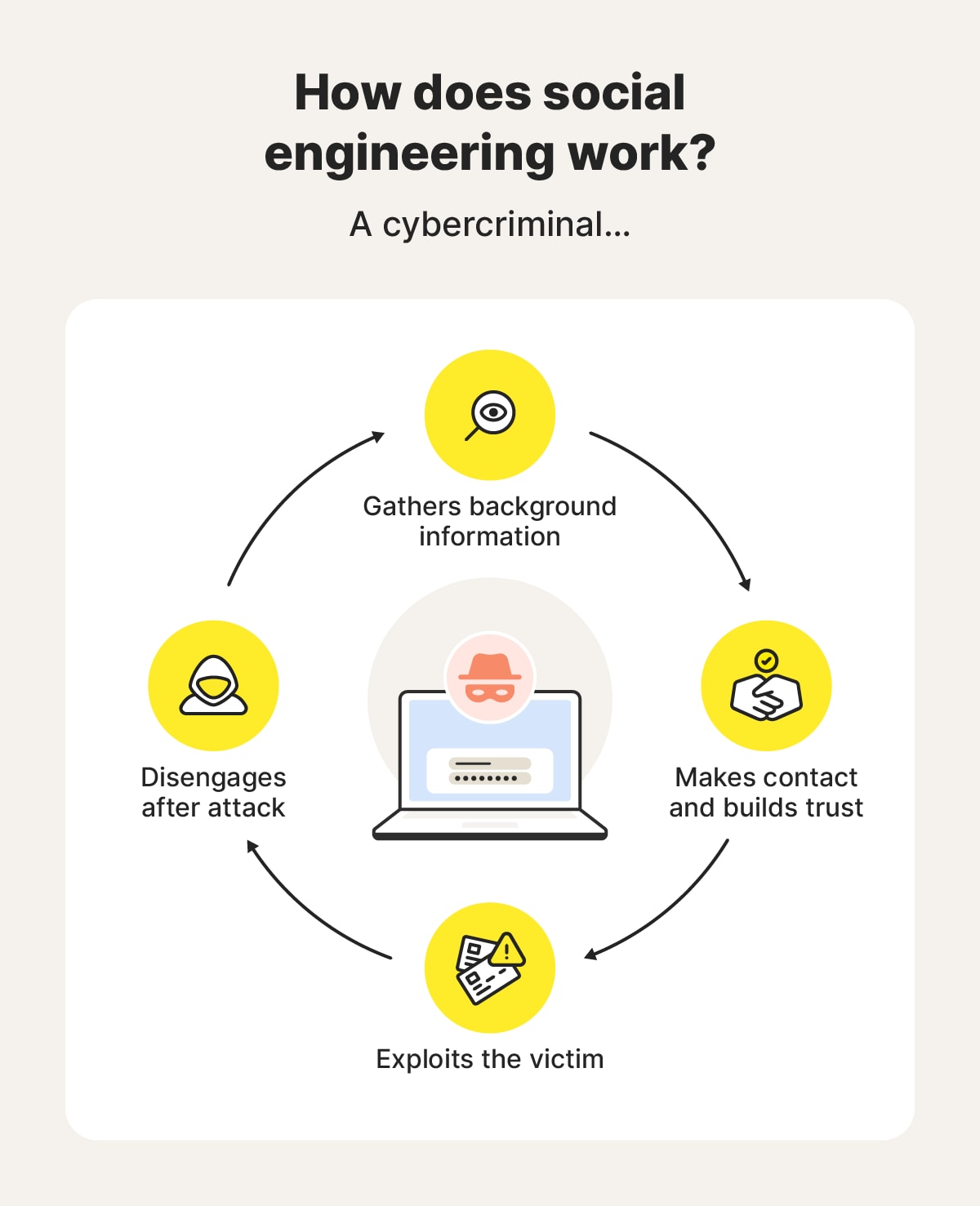

Ataki socjotechniczne zwykle kojarzymy z phishingiem, fałszywymi mailami czy telefonami. Mało kto jednak zdaje sobie sprawę, że sam system operacyjny dostarcza danych, które znacząco ułatwiają oszustom przygotowanie ataku. Połączenie informacji systemowych + socjotechniki daje atakującemu przewagę strategiczną.

Jakie informacje o mnie zbiera system?

Systemy operacyjne zapisują i udostępniają szereg danych technicznych, które same w sobie nie są wrażliwe, ale w połączeniu mogą ułatwić atak:

👤 Nazwy użytkowników

- Konto lokalne, domenowe, profile serwisowe

- Windows:

whoami,net user, Rejestr - Linux:

id,/etc/passwd,who - Informacja używana w phishingu: imię i nazwisko w domenie, nazwy użytkowników w sieci firmowej

🌐 Nazwy sieci, hostów i drukarek

- SSID Wi-Fi, hostnames, nazwy stacji roboczych

- Drukarki sieciowe, foldery udostępnione

- Komendy:

ipconfig /all,hostname,net view - Atakujący może dopasować wiadomość:

„Twoja drukarka

HP_LaserJet_15wymaga aktualizacji sterowników – kliknij tutaj”

📝 Logi błędów i komunikaty systemowe

- Windows Event Log, Linux

/var/log/syslogi/var/log/auth.log - Informacje o aplikacjach, wersjach oprogramowania, błędach

- Ułatwia precyzyjne atakowanie znanych podatności

🔍 Dodatkowe artefakty

- Ścieżki folderów i dokumentów (

Recent Files,Prefetch) - Historia przeglądania / cache aplikacji

- Pliki tymczasowe i konfiguracje

Każdy z tych elementów może być wykorzystany w spersonalizowanym ataku socjotechnicznym.

Jak te dane ułatwiają phishing i ataki celowane

- Personalizacja wiadomości

- Znając nazwę użytkownika, hosta, drukarki, atakujący tworzy wiarygodny pretekst.

- Wykorzystanie wersji oprogramowania

- Logi błędów i informacje systemowe pozwalają dobrać eksploit lub malware kompatybilny z systemem.

- Podmiana linków i fałszywe aktualizacje

- Wiedza o sieci i urządzeniach umożliwia stworzenie fałszywej strony konfiguracyjnej lub maila „od IT”.

- Łączenie źródeł

- Dane systemowe + publiczne profile (LinkedIn, GitHub) = atak wysokiego ryzyka (spear phishing)

Czy dane techniczne mogą pomóc oszustowi?

Tak – nawet proste informacje, takie jak:

- nazwa konta w domenie (

JanKowalski) - nazwa komputera (

FINANCE-PC01) - drukarka sieciowa (

HP_LaserJet_15)

…pozwalają oszustowi budować wiarygodne scenariusze:

„Witaj Jan, Twoja drukarka HP wymaga aktualizacji sterowników – kliknij w link”

Takie wiadomości mają znacznie wyższą skuteczność niż standardowy spam.

Podsumowanie

- System operacyjny ciągle zapisuje dane techniczne i kontekstowe

- Te dane same w sobie nie są wrażliwe, ale pomagają oszustowi w socjotechnice

- Edukacja użytkowników powinna obejmować świadomość „informacji, które system ujawnia”

Cytowalne: „Twoje konto, host i drukarka – system „pamięta” je za Ciebie i może ułatwić atak socjotechniczny.”