Ten „legalny” proces w Windows jest wykorzystywany w atakach – i działa u każdego

Ten „legalny” proces w Windows jest wykorzystywany w atakach – i działa u każdego

Nie musi być wirusa.

Nie musi być exploita.

Nie musi być „podejrzanego pliku”.

Wystarczy legalny proces systemowy Windows, który:

- jest zaufany,

- podpisany,

- obecny na każdym komputerze,

- nie budzi alertów użytkownika.

To właśnie dlatego ataki oparte o LOLBins są dziś tak skuteczne.

Czym są LOLBins i dlaczego są groźne

LOLBins (Living Off The Land Binaries) to:

- wbudowane narzędzia Windows,

- stworzone do administracji i diagnostyki,

- wykorzystywane przez atakujących do uruchamiania kodu.

System widzi je jako:

✔ legalne

✔ bezpieczne

✔ oczekiwane

📌 Antywirus często nie reaguje, bo „to przecież Windows”.

certutil – narzędzie do certyfikatów… i pobierania malware

Do czego służy naprawdę

certutil.exe:

- zarządza certyfikatami,

- służy do testów i diagnostyki,

- jest standardem w systemie.

Jak jest nadużywany

Atakujący używają go do:

- pobierania plików z Internetu,

- dekodowania danych,

- omijania filtrów pobierania.

Przykład scenariusza:

- certutil pobiera plik,

- zapisuje go lokalnie,

- uruchamia inny proces.

📌 Bez przeglądarki.

📌 Bez ostrzeżeń.

rundll32 – uruchamianie kodu „z boku”

Legalna funkcja

rundll32.exe:

- ładuje funkcje z bibliotek DLL,

- jest używany przez system i aplikacje.

Atak w praktyce

Atakujący:

- podsuwają złośliwą DLL,

- uruchamiają ją przez rundll32,

- nie tworzą nowego EXE.

Efekt:

- brak klasycznego „pliku wirusa”,

- kod działa w kontekście systemowym.

📌 To klasyczny fileless malware.

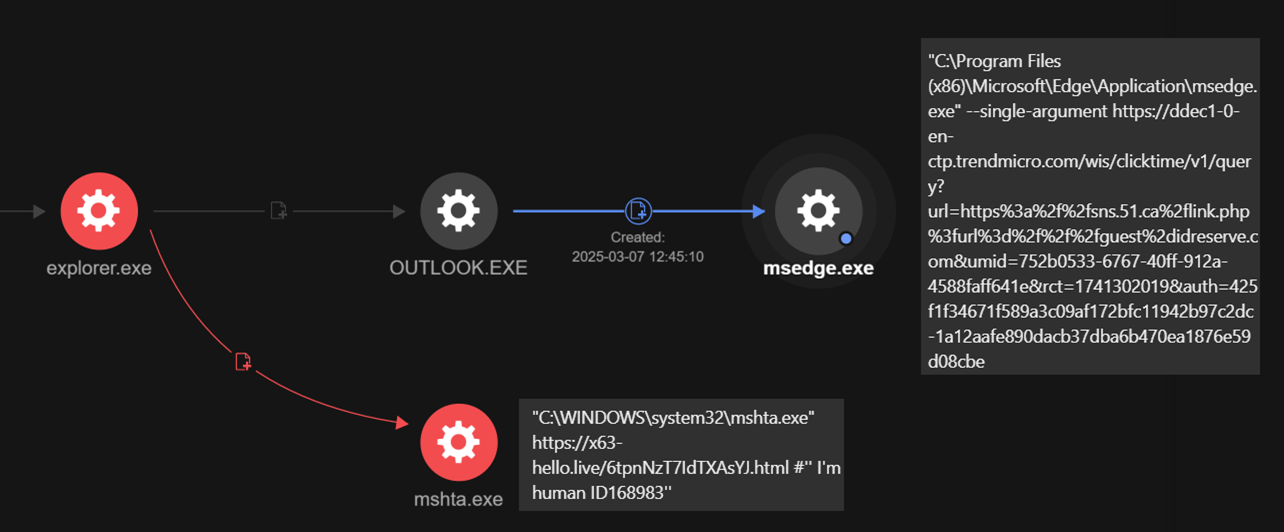

mshta – HTML jako wektor ataku

Do czego powstał

mshta.exe:

- uruchamia aplikacje HTML (HTA),

- był popularny w starszych narzędziach administracyjnych.

Dlaczego jest niebezpieczny dziś

HTA może zawierać:

- JavaScript,

- VBScript,

- polecenia systemowe.

Atak:

- kliknięcie linku,

- uruchomienie mshta,

- wykonanie kodu bez zapisu pliku.

📌 Zero instalacji.

📌 Zero ostrzeżeń.

Dlaczego to działa „u każdego”

Bo:

- procesy są zaufane,

- są podpisane przez Microsoft,

- istnieją w każdej wersji Windows,

- często są dozwolone w politykach bezpieczeństwa.

To nie luka.

To nadużycie funkcjonalności.

Najczęstsze scenariusze ataku

- phishing → kliknięcie → mshta

- makro → PowerShell → certutil

- skrypt → rundll32 → DLL

- malware bez pliku → pamięć RAM

📌 Użytkownik widzi „normalny proces Windows”.

Dlaczego antywirus może tego nie wykryć

Klasyczne AV:

- szuka sygnatur,

- analizuje pliki,

- reaguje na znane wzorce.

LOLBins:

- nie są malware,

- nie mają sygnatur,

- działają „zgodnie z przeznaczeniem”.

📌 To problem behawioralny, nie plikowy.

Jak się realnie bronić

1. Kontrola uruchamiania procesów

- blokowanie mshta tam, gdzie nie jest potrzebny

- ograniczenie certutil do administratorów

2. Monitorowanie zachowania

- alerty: certutil + Internet

- rundll32 uruchamiający DLL z katalogów użytkownika

3. Ograniczenie makr i skryptów

- blokada makr z Internetu

- polityki PowerShell (Constrained Language Mode)

4. Zasada najmniejszych uprawnień

- użytkownik ≠ administrator

- brak możliwości cichego uruchamiania narzędzi

Najczęstszy mit

„Skoro to legalny proces, to jest bezpieczny”

Nie.

Bezpieczne jest zastosowanie, nie nazwa pliku.

Podsumowanie

W 2026:

- malware coraz częściej nie wygląda jak malware,

- ataki wykorzystują to, co już masz w systemie,

- Windows nie jest „dziurawy” — jest zbyt ufny.

Dlatego kluczowe pytanie brzmi:

co uruchamia się w systemie i dlaczego

a nie:

czy to jest wirus