Ta funkcja Windows 11 miała chronić… a często pomaga atakującym

Windows 11 jest reklamowany jako najbezpieczniejszy Windows w historii. I w dużej mierze to prawda.

Problem polega na tym, że pewne mechanizmy zaprojektowane z myślą o kompatybilności i administracji są dziś regularnie nadużywane przez atakujących.

Nie przez exploity.

Nie przez wirusy.

Tylko przez legalne funkcje systemu.

O co chodzi naprawdę?

Nie ma jednej „złej opcji”. Jest kombinacja funkcji, które:

- miały ułatwiać pracę,

- miały pomagać administratorom,

- miały zachować zgodność ze starszym oprogramowaniem,

a dziś tworzą idealne środowisko dla ataków bezplikowych (fileless).

Najczęściej wykorzystywane elementy:

- makra,

- PowerShell,

- stare tryby zgodności,

- LOLBins (Living Off the Land Binaries).

Makra – „tymczasowo włączone” = trwały problem

Dlaczego makra wciąż są groźne

Makra:

- uruchamiają kod,

- działają w kontekście użytkownika,

- mogą pobierać i wykonywać kolejne polecenia.

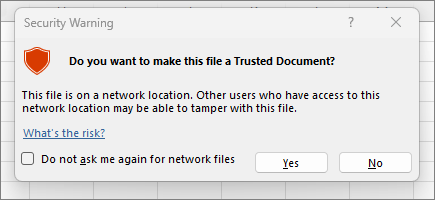

Mimo blokad domyślnych:

- użytkownicy ręcznie je włączają,

- ataki są sprytnie maskowane (faktury, skany, CV),

- jedno kliknięcie wystarcza.

📌 Makro to nie dokument – to środowisko wykonawcze.

Typowy scenariusz ataku

- Użytkownik otwiera dokument

- Widzi komunikat: „Włącz zawartość”

- Makro uruchamia PowerShell

- Kod działa w pamięci

- Brak pliku = brak alertu AV

PowerShell – narzędzie administratora nr 1… i atakujących

PowerShell w Windows 11:

- jest domyślnie dostępny,

- ma ogromne możliwości,

- działa bez zapisu plików.

Dlaczego pomaga atakującym

- uruchamia kod bezpośrednio w RAM,

- pobiera dane przez HTTPS (jak przeglądarka),

- łatwo go ukryć w innych procesach.

📌 System ufa PowerShellowi bardziej niż użytkownikowi.

Stare ustawienia zgodności – cichy sabotaż bezpieczeństwa

Tryby zgodności:

- obniżają poziom zabezpieczeń,

- wyłączają nowoczesne mechanizmy,

- omijają UAC i kontrolę aplikacji.

Atakujący:

- oznaczają payload jako „stary program”,

- korzystają z luźniejszych zasad,

- wykorzystują brak izolacji.

📌 To nie luka. To świadome cofnięcie zabezpieczeń.

LOLBins – legalne narzędzia, nielegalne cele

LOLBins to:

- wbudowane programy Windows,

- podpisane cyfrowo,

- dozwolone przez polityki bezpieczeństwa.

Przykładowe działania atakujących:

- pobieranie złośliwego kodu,

- dekodowanie payloadu,

- trwałość w systemie,

- komunikacja z serwerem C2.

📌 Nie da się ich „zablokować antywirusem” bez logiki kontekstowej.

Dlaczego antywirus często nic nie widzi

- brak pliku = brak skanowania,

- legalny proces = brak alarmu,

- krótki czas życia = brak analizy,

- szyfrowana komunikacja = brak treści.

To nie błąd antywirusa.

To zmiana modelu ataku.

Jak się bronić – praktycznie

1. Makra

- domyślnie wyłączone,

- brak wyjątków „bo trzeba”,

- dokumenty z Internetu = zawsze blokada.

2. PowerShell

- ograniczony dla zwykłych użytkowników,

- włączone logowanie poleceń,

- monitoring nietypowych wywołań.

3. Zgodność i stare aplikacje

- zero trybów zgodności bez uzasadnienia,

- audyt starych aplikacji,

- segmentacja środowisk.

4. Zachowanie zamiast sygnatur

Skuteczna obrona to:

- EDR/XDR,

- analiza procesów i relacji,

- wykrywanie anomalii,

- korelacja zdarzeń.

Najczęstszy błąd użytkowników

„To przecież funkcja Windowsa, więc jest bezpieczna.”

Nie.

Jest zaufana, a to ogromna różnica.

Podsumowanie

- ma bardzo dobre zabezpieczenia,

- ale też dziedzictwo kompatybilności.

Atakujący:

- nie muszą łamać systemu,

- wystarczy, że użyją go „zgodnie z dokumentacją”.

Dlatego w 2026 roku:

najgroźniejsze ataki nie wykorzystują luk – wykorzystują funkcje.