Hasło już nie wystarcza. Ten mechanizm przejmuje konta szybciej, niż myślisz

Jeszcze kilka lat temu zabezpieczenie konta silnym hasłem było „wystarczające”. W 2026 roku hasło to dopiero pierwszy poziom ochrony — a atakujący mają nowoczesne mechanizmy, które przechwytują konta w kilka minut, czasem sekund.

Nie chodzi tylko o typowy phishing. Chodzi o credential stuffing, złośliwe automaty i socjotechnikę.

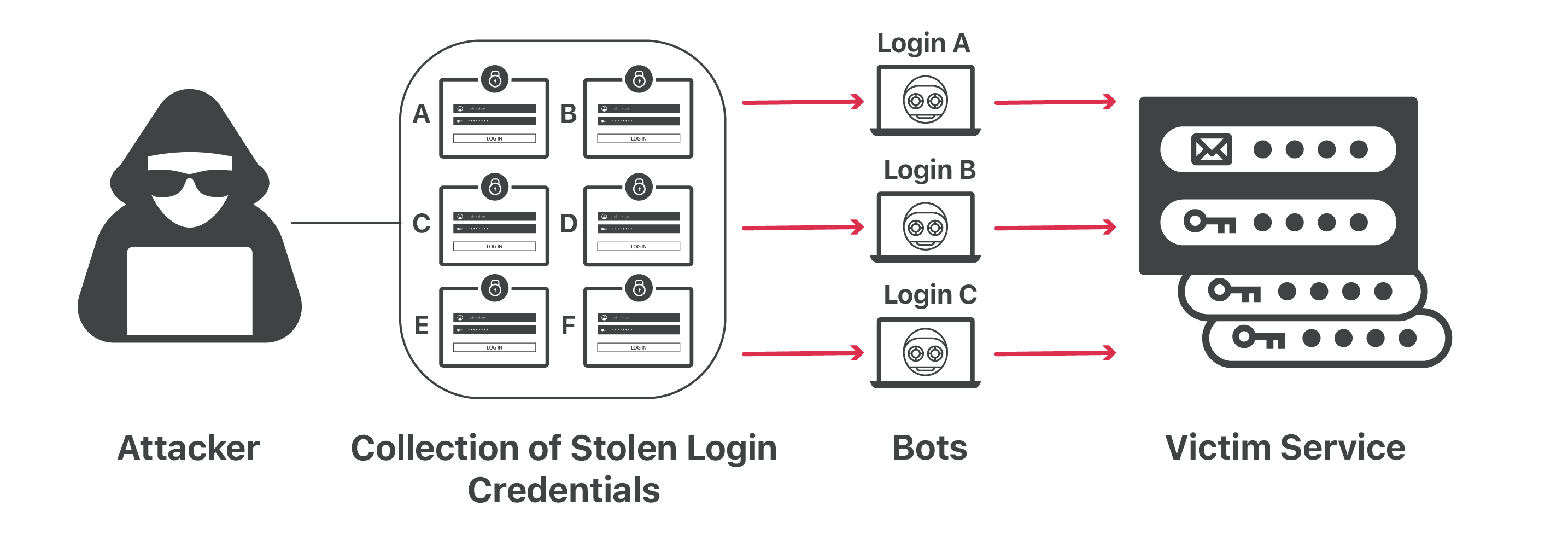

Credential stuffing – masowa kradzież danych

Jak działa

- Hakerzy pozyskują wycieki haseł z różnych serwisów,

- Automatycznie próbują logować się na innych stronach i kontach użytkowników,

- Korzystają z faktu, że ludzie używają tych samych haseł w wielu miejscach.

📌 Efekt: jedno wycieknięte hasło może zniszczyć kilka kont jednocześnie.

Przykład

Jeżeli ktoś używa hasła MojeHaslo123 w banku i w social media:

- Konto w serwisie społecznościowym zostaje przejęte,

- Haker używa go do resetowania konta mailowego,

- Potem do resetowania innych usług.

Phishing – ewolucja ataków

Dlaczego klasyczny phishing nadal działa

- Wiadomości mailowe, SMS i komunikatory podszywają się pod banki, platformy, serwisy społecznościowe,

- Większość użytkowników nie sprawdza dokładnie linku,

- Atak jest teraz dynamiczny i spersonalizowany.

Nowoczesne techniki

- Podszywanie się pod MFA (kod wysyłany SMS lub push),

- Podrobione strony z loginem i passkey,

- Automatyczne przechwytywanie danych logowania i tokenów.

MFA i passkeys – co naprawdę chroni

Multi-Factor Authentication (MFA)

- Kod SMS, aplikacja Authenticator, push notification,

- Zabezpiecza nawet przy wyciekniętym haśle,

- Ale… atakujący stosują phishing MFA i „man-in-the-middle”, by przejąć token w czasie rzeczywistym.

Passkeys

- Nowoczesny standard bez hasła, oparty na kluczach kryptograficznych,

- Trudniejszy do przechwycenia niż tradycyjne hasła,

- Coraz więcej serwisów wprowadza go jako główną metodę logowania.

📌 Wniosek: Passkeys + MFA = najsilniejsza kombinacja, ale nadal wymaga świadomego użytkownika.

Dlaczego klasyczne zabezpieczenia zawodzą

- Użytkownicy powtarzają hasła w wielu serwisach,

- SMS jako MFA może być przechwycony (SIM swap),

- E-maile z ostrzeżeniami o logowaniu bywają ignorowane,

- Credential stuffing automatyzuje proces przejęcia kont w skali masowej.

Jak się chronić – praktyczna checklist

- Unikalne hasła dla każdego konta – menedżery haseł pomagają w generowaniu i przechowywaniu.

- MFA na każdym możliwym koncie – aplikacja Authenticator lub passkey.

- Passkeys zamiast haseł – jeśli serwis wspiera, używaj zamiast loginu + hasła.

- Świadomość phishingu – sprawdzaj linki, nigdy nie wklepuj kodów MFA w obcych formularzach.

- Monitorowanie kont – powiadomienia o logowaniach z nieznanych urządzeń.

- Regularna zmiana haseł – szczególnie po wyciekach w serwisach trzecich.

Podsumowanie

Mechanizmy przejmowania kont w 2026 roku:

- nie potrzebują klasycznego wirusa,

- działają automatycznie i w skali masowej,

- atakują słabe punkty użytkownika: powtarzalne hasła i nieuwagę.

Hasło już nie wystarcza.

Tylko MFA, passkeys i świadomość phishingu zapewniają realną ochronę.