Credential Guard i izolacja poświadczeń – jak Windows 11 chroni hasła

W Windows 11 mechanizmy takie jak Credential Guard stanowią jedną z najważniejszych technologii służących do ochrony poświadczeń użytkownika i systemu przed kradzieżą – szczególnie w środowiskach sieci firmowych. To komplementarne rozwiązanie obok innych zabezpieczeń, takich jak Microsoft Defender – więcej o nich w praktycznym przewodniku 👉 Microsoft Defender w Windows 11 – jak działa krok po kroku.

🧠 LSASS i wirtualizacja – jak Credential Guard izoluje poświadczenia

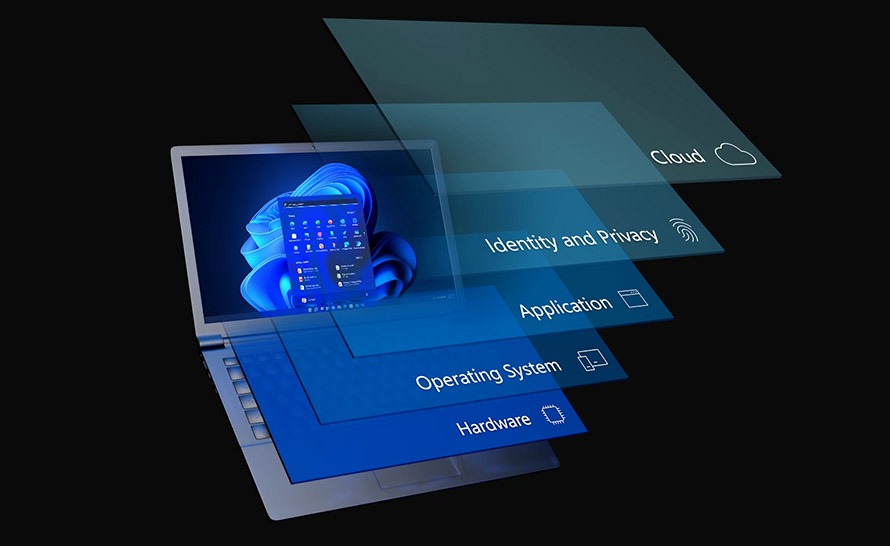

Credential Guard wykorzystuje Virtualization-based Security (VBS), czyli technologię wirtualizacji sprzętowej, aby odseparować i chronić poufne dane uwierzytelniające w bezpiecznym obszarze pamięci niedostępnym dla zwykłego systemu operacyjnego. Dzięki temu ataki polegające na zrzucaniu pamięci procesu LSASS – klasyczna metoda pozyskiwania haseł i hashy – stają się praktycznie nieskuteczne.

Co się dzieje technicznie:

- Standardowo proces LSASS (Local Security Authority Subsystem Service) przechowuje w pamięci NTLM hash, bilety Kerberos i inne poświadczenia, które atakujący mogą wyciągnąć narzędziami takimi jak Mimikatz.

- Credential Guard izoluje te dane w specjalnym, wirtualizowanym środowisku (tzw. LSAIso.exe) zabezpieczonym przez hipernadzorcę VBS. Inne procesy nawet z uprawnieniami administratora nie mają do niego dostępu.

📌 Dzięki temu nawet jeśli malware uzyska uprawnienia SYSTEM w systemie, nie może odczytać poświadczeń z pamięci izolowanej przez VBS.

🛡️ Ochrona przed Pass-the-Hash i innymi atakami na poświadczenia

Jednym z najgroźniejszych ataków lateralnych w sieciach Windows jest Pass-the-Hash (PtH) – technika, w której napastnik używa hashowanych poświadczeń do uwierzytelnienia się bez znajomości hasła w formie jawnej.

Credential Guard blokuje tego typu ataki, ponieważ chroni kluczowe dane (NTLM hash, TGT Kerberos) w izolowanym środowisku, które nie jest dostępne dla kodu uruchomionego w normalnym systemie. Nawet narzędzia przeszukujące pamięć nie potrafią uzyskać tych danych, ponieważ LSASS działa jako proces chroniony w VBS.

🧱 Wymagania sprzętowe – co jest potrzebne, aby Credential Guard działał

Aby Credential Guard mógł być aktywowany w Windows 11, system i sprzęt muszą spełnić pewne warunki:

🚀 Minimalne wymagania:

- 64-bitowy procesor z rozszerzeniami wirtualizacyjnymi (Intel VT-x lub AMD-V)

- Obsługa Virtualization-Based Security (VBS)

- Secure Boot włączony w UEFI

- (zalecane) TPM 2.0 do sprzętowego zabezpieczenia kluczy

- System Windows 11 zgodnej edycji (np. Enterprise/Education / czasami Pro, jeśli VBS spełniony)

📌 Z uwagi na względnie zaawansowane wymagania sprzętowe, Credential Guard nie jest dostępny automatycznie we wszystkich konfiguracjach, ale na nowoczesnych urządzeniach z Windows 11 spełniających powyższe warunki jest zwykle domyślnie włączony.

🧪 Realna skuteczność – co Credential Guard chroni, a czego nie

Credential Guard daje realną ochronę przed wewnętrznymi atakami na poświadczenia, ale ma również swoje ograniczenia:

🟢 Co chroni:

- izoluje NTLM hash i Kerberos TGT w pamięci

- blokuje klasyczne ataki typu Pass-the-Hash / Pass-the-Ticket

- uniemożliwia odczytanie poświadczeń przez narzędzia dumpujące LSASS memory

- zabezpiecza system nawet przy infekcji kodem z wysokimi uprawnieniami

🔴 Czego nie chroni:

- keyloggery – jeśli malware na poziomie użytkownika rejestruje wpisywane hasła, Credential Guard tego nie zatrzyma

- dane poza pamięcią LSASS – np. lokalne pliki haseł, jeśli nie są izolowane

- brute force konta lub kradzież haseł przez phishing

- ataków z użyciem samych haseł już znanych napastnikowi

- systemów z włączonymi protokołami starszego typu (NTLMv1, MS-CHAPv2 itd.), które nie są kompatybilne z Credential Guard

📌 Credential Guard chroni memory-based credential theft, ale nie zastąpi innych warstw zabezpieczeń, takich jak EDR, polityki haseł czy MFA. Działa najlepiej w połączeniu z innymi mechanizmami, np. BitLocker, SmartScreen oraz Defenderem, o których więcej możesz przeczytać w przewodniku 👉 Microsoft Defender w Windows 11 – jak działa krok po kroku.

🧠 Podsumowanie – skuteczna izolacja poświadczeń

Credential Guard w Windows 11 to technologia, która dzięki wirtualizacji i izolacji pamięci chroni krytyczne poświadczenia przed kradzieżą i atakami typu Pass-the-Hash, nawet jeśli system zostanie częściowo skompromitowany.

To zaawansowana warstwa bezpieczeństwa szczególnie przydatna w środowiskach korporacyjnych i sieciach, gdzie lateral movement stanowi realne zagrożenie.