Zaawansowana analiza logów systemowych w Windows i Linux

📊 Zaawansowana analiza logów systemowych w Windows i Linux

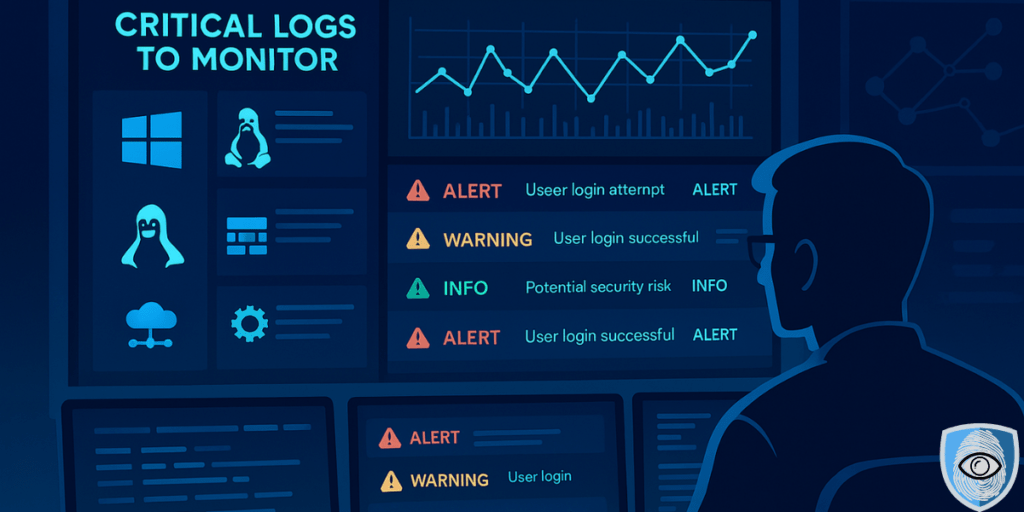

Skuteczna ochrona środowisk korporacyjnych wymaga monitorowania i analizowania logów systemowych. Logi to źródło informacji o atakach, nieprawidłowościach w działaniu systemu i problemach wydajnościowych. Zaawansowani administratorzy wykorzystują je nie tylko do reakcji na incydenty, ale także do predykcji i zapobiegania awariom.

🔹 Logi w Windows

Windows generuje logi w Event Viewer (Podgląd zdarzeń), które dzielą się na trzy główne kategorie:

- Application – zdarzenia aplikacji i usług.

- Security – logi związane z bezpieczeństwem, logowaniem, zmianami uprawnień.

- System – błędy i ostrzeżenia systemowe, sterowniki, sprzęt.

Zaawansowane techniki analizy logów Windows

- PowerShell i Get-WinEvent – filtrowanie i eksport logów:

Get-WinEvent -LogName Security | Where-Object {$_.Id -eq 4625}

(przykład: wykrycie nieudanych logowań)

- Event Forwarding – przesyłanie logów z wielu maszyn do centralnego serwera SIEM.

- Windows Performance Recorder + Analyzer (WPR/WPA) – analiza logów wydajnościowych w czasie rzeczywistym.

- Integracja z ELK / Splunk – umożliwia wizualizację zdarzeń i korelację incydentów w dużych środowiskach.

🔹 Logi w Linux

Linux przechowuje logi w katalogu /var/log. Kluczowe pliki to:

| Plik | Opis |

|---|---|

/var/log/syslog |

Zdarzenia systemowe, ostrzeżenia i błędy |

/var/log/auth.log |

Logi uwierzytelniania i sudo |

/var/log/kern.log |

Błędy jądra i sterowników |

/var/log/dmesg |

Dziennik zdarzeń jądra podczas bootowania |

/var/log/audit/audit.log |

Zdarzenia bezpieczeństwa (auditd) |

Zaawansowane techniki analizy Linux

- auditd i ausearch – szczegółowe filtrowanie zdarzeń bezpieczeństwa:

ausearch -m USER_LOGIN -ts today

- journalctl – analiza dziennika systemd w czasie rzeczywistym:

journalctl -u sshd.service -p err

- Logwatch / Logrotate – automatyczne przetwarzanie i archiwizacja logów.

- Wazuh / OSSEC – integracja logów do centralnego systemu bezpieczeństwa z alertami w czasie rzeczywistym.

📈 Praktyczne strategie analizy logów

- Korelacja zdarzeń – łączenie logów z wielu źródeł w celu wykrycia incydentów skomplikowanych (np. ataki lateral movement).

- Automatyczne alerty – wykrywanie anomalii w czasie rzeczywistym z powiadomieniem administratora.

- Tworzenie baz zdarzeń krytycznych – np. logowania nieautoryzowane, zmiany konfiguracji systemowej, błędy sterowników.

- Raportowanie zgodności – sprawdzanie, czy polityki bezpieczeństwa są przestrzegane (np. RODO, PCI-DSS).

🛠 Narzędzia wspomagające analizę logów

| Narzędzie | System | Funkcja |

|---|---|---|

| Splunk | Windows/Linux | Centralizacja i korelacja logów, wizualizacja |

| ELK Stack (Elasticsearch, Logstash, Kibana) | Windows/Linux | Analiza i dashboardy w czasie rzeczywistym |

| Graylog | Windows/Linux | Kolejkowanie i alertowanie logów |

| Wazuh | Windows/Linux | HIDS, monitorowanie logów, compliance |

✅ Dobre praktyki w analizie logów

- Logi krytycznych systemów przechowuj w centralnym repozytorium z ograniczonym dostępem.

- Automatyzuj archiwizację i rotację logów, aby unikać przepełnienia dysku.

- Wdrażaj alerty w czasie rzeczywistym na najważniejsze zdarzenia.

- Regularnie analizuj wzorce i trendy w logach, aby przewidywać potencjalne ataki.

- Szyfruj logi podczas przesyłania i przechowywania, aby zabezpieczyć dane wrażliwe.

🔚 Podsumowanie

Zaawansowana analiza logów to nie tylko reakcja na incydenty, ale również proaktywne wykrywanie zagrożeń i optymalizacja bezpieczeństwa. Integracja logów z systemów Windows i Linux w centralnym narzędziu SIEM pozwala na skuteczne monitorowanie środowiska, wykrywanie anomalii i zapewnienie zgodności z regulacjami bezpieczeństwa.