Konfiguracja MikroTik — Część 52: MikroTik jako Węzeł VPN Mesh — Integracja z WireGuard, BGP i Dynamicznym Routingiem

Konfiguracja MikroTik — Część 52: MikroTik jako Węzeł VPN Mesh — Integracja z WireGuard, BGP i Dynamicznym Routingiem

Wprowadzenie

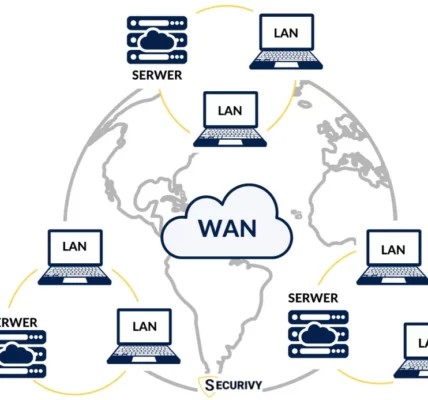

W nowoczesnych środowiskach sieciowych — szczególnie w modelu rozproszonym, gdzie wiele lokalizacji wymaga bezpiecznego połączenia w ramach wspólnej infrastruktury — rośnie potrzeba tworzenia dynamicznych, odpornościowych sieci VPN typu mesh.

Tradycyjne rozwiązania oparte na statycznych tunelach IPSec są coraz mniej elastyczne, a ich konfiguracja w topologii full mesh staje się koszmarem administracyjnym. MikroTik, dzięki wsparciu dla WireGuard i dynamicznych protokołów routingu takich jak BGP, pozwala stworzyć w pełni funkcjonalną sieć VPN Mesh bez konieczności ręcznej konfiguracji setek reguł.

Czym jest VPN Mesh z MikroTik?

To sieć, w której każdy węzeł MikroTik zestawia bezpieczny tunel VPN do pozostałych węzłów dynamicznie — automatycznie wymieniając informacje o trasach dzięki protokołowi BGP.

Architektura VPN Mesh

- WireGuard jako mechanizm tunelowy — szybki, lekki, odporny na NAT

- BGP (Border Gateway Protocol) do dynamicznego rozgłaszania tras

- Route Reflector (opcjonalnie) dla optymalizacji ruchu w większych środowiskach

- Monitoring tuneli VPN poprzez Netwatch lub zewnętrzne SIEM

Krok 1 — Konfiguracja WireGuard na MikroTik

/interface wireguard

add name=wg-mesh listen-port=51820

/interface wireguard peers

add interface=wg-mesh public-key="PublicKeyWęzłaB" allowed-address=10.0.0.2/32 endpoint-address=192.0.2.2 endpoint-port=51820

/ip address

add address=10.0.0.1/24 interface=wg-mesh network=10.0.0.0

Krok 2 — Wstępna konfiguracja BGP

/routing bgp instance

set default as=65001 router-id=10.0.0.1

/routing bgp peer

add name=peer-b remote-address=10.0.0.2 remote-as=65002

Każdy węzeł wymienia się dynamicznie trasami przez VPN WireGuard.

Krok 3 — Automatyczne wykrywanie i monitorowanie tuneli VPN

Skrypt Netwatch na MikroTik:

/tool netwatch

add host=10.0.0.2 interval=30s up-script="/log info \"VPN to Node B UP\"" down-script="/log warning \"VPN to Node B DOWN\""

Krok 4 — Publikowanie tras dynamicznych przez BGP

/routing filter

add chain=bgp-out prefix=192.168.88.0/24 action=accept

/routing bgp network

add network=192.168.88.0/24

Krok 5 — Bezpieczna kontrola ruchu na tunelu

Przykładowa reguła firewall:

/ip firewall filter

add chain=forward in-interface=wg-mesh action=accept comment="Allow VPN traffic"

Krok 6 — Integracja z SIEM i Monitorowanie

/system logging action

add name=siem-remote target=remote remote-address=192.0.2.100 remote-port=514

/system logging

add topics=bgp,info action=siem-remote

Krok 7 — Skalowanie Mesh z Route Reflector

Dla większych środowisk (>10 węzłów), warto rozważyć wdrożenie BGP Route Reflectora (np. FRRouting na Linuksie) i zestawienie tuneli tylko do RR.

Praktyczne Zastosowania VPN Mesh z MikroTik

| Zastosowanie | Zaleta |

|---|---|

| Połączenie wielu oddziałów firmy | Bezpieczna, dynamiczna sieć |

| Współdzielenie zasobów między serwerowniami | Stała wymiana tras |

| Połączenia w środowiskach IoT i Edge | Odporność na zmiany IP |

| Backup VPN | Automatyczna rekonfiguracja |

Podsumowanie

Tworzenie VPN Mesh z MikroTik na bazie WireGuard i BGP to potężne, a jednocześnie proste w implementacji rozwiązanie dla środowisk wymagających elastyczności i bezpieczeństwa.

Dzięki wykorzystaniu dynamicznego routingu unikasz ręcznej konfiguracji i możesz błyskawicznie skalować swoją infrastrukturę VPN — niezależnie od lokalizacji czy zmieniających się warunków sieciowych.

MikroTik po raz kolejny udowadnia, że przy odpowiednim wykorzystaniu jego funkcji, może pełnić rolę centralnego elementu nawet w złożonych architekturach sieciowych.