Project Zero vs. Windows 11: Najgłośniejsze odkrycia luk i ich wpływ na bezpieczeństwo

🧬 Project Zero vs. Windows 11: Najgłośniejsze odkrycia luk i ich wpływ na bezpieczeństwo

📌 Wprowadzenie

Google Project Zero to elitarny zespół badaczy bezpieczeństwa, którego celem jest identyfikacja tzw. zero-day — podatności bezpieczeństwa, które są znane tylko hakerom i jeszcze nie zostały załatane przez producentów. Windows 11, jako najnowszy system operacyjny Microsoftu, mimo deklarowanej poprawy w zakresie bezpieczeństwa, nie uniknął ich zainteresowania.

W niniejszym artykule przedstawimy:

- Główne odkrycia Project Zero dotyczące Windows 11.

- Wpływ ujawnionych luk na ekosystem bezpieczeństwa.

- Studium przypadków, w tym exploity typu Ring-0, escalation of privilege (EoP) oraz Remote Code Execution (RCE).

- Powiązania z szerszym kontekstem zagrożeń w internecie.

🕵️♂️ Kim są badacze Project Zero?

Zespół Project Zero został powołany przez Google w 2014 roku. Ich cel:

„Zabezpieczyć użytkowników poprzez identyfikację i zgłaszanie najpoważniejszych błędów bezpieczeństwa w oprogramowaniu, zanim zostaną wykorzystane przez cyberprzestępców.”

To nie tylko badacze exploitów, ale również katalizator zmian w politykach Microsoftu, Apple, Adobe, a także… samych praktykach dev-sec-ops.

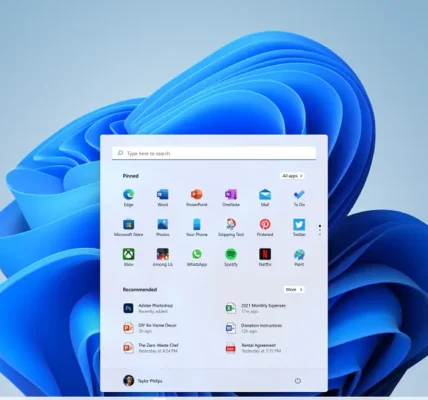

🧱 Struktura Windows 11 a nowe powierzchnie ataku

Windows 11 wprowadził szereg mechanizmów ochronnych, takich jak:

- VBS (Virtualization-Based Security)

- TPM 2.0

- HVCI (Hypervisor-protected Code Integrity)

- Windows Hello + Secure Boot

Jednak, jak pokazują odkrycia Project Zero, żadne z tych zabezpieczeń nie eliminuje ryzyka w 100% — często są one zależne od sterowników firm trzecich, które zawierają błędy logiczne i implementacyjne.

🔎 Przegląd najważniejszych luk odkrytych przez Project Zero w Windows 11

🧨 CVE-2022-21882 — Local Privilege Escalation (Win32k)

- 📅 Odkryta: styczeń 2022

- 📊 Wpływ: Przejście z konta użytkownika do SYSTEM w mniej niż 1 sek.

- 🧠 Technika: exploitacja obiektu

tagWNDi błędna obsługa UAF (Use After Free) w komponencie graficznym GDI.

graph TD

A[Użytkownik] --> B[Exploit CVE-2022-21882]

B --> C[Prawa SYSTEM]

style C fill:#ef9a9a

🐛 CVE-2022-30190 — Follina (MSDT RCE)

- 🔍 Atak możliwy bez makr i bez alertów!

- 🎯 Dotyczy: plików Microsoft Office i wywołania protokołu ms-msdt: w dokumencie.

- 💣 Follina była wykorzystywana w kampaniach APT (Advanced Persistent Threat) — m.in. przez grupy z Chin i Rosji.

Project Zero publicznie skrytykowało Microsoft za bagatelizowanie błędu przez kilka miesięcy.

🛑 CVE-2023-36884 — Zero-click w Windows Defender SmartScreen

- 💡 Atakujący mógł ominąć wszystkie warstwy SmartScreen przez specjalnie spreparowane linki URL.

- 🧬 Luka została użyta przeciwko ukraińskim dziennikarzom w kampanii spear phishingowej.

- 🧠 Technika: logiczne ominięcie walidacji linku skróconego i payload RCE.

💀 CVE-2023-29336 — Escalation via Win32kfull.sys

- ⛔ Luka pozwalała użytkownikowi niskiego poziomu (np. konto guest) przejąć pełną kontrolę nad systemem.

- 🔧 Użyto do stworzenia exploita, który omijał VBS i Secure Boot.

- 🧪 Używana przez ransomware Qakbot i BlackCat.

🧬 Jak Project Zero wpływa na politykę Microsoftu?

Microsoft zmodyfikował cykl życia patchowania (Patch Tuesday), skracając czas odpowiedzi na zgłoszenia Project Zero. W 2023 r. średni czas załatania błędu wynosił 68 dni, co nadal jest dłuższe niż cel Project Zero (90 dni na publiczne ujawnienie, 7 dni w przypadku exploita in-the-wild).

🔔 „Odkrycie przez Project Zero to nie tylko problem – to sygnał do globalnej mobilizacji devów i administratorów.”

🌐 Jak te luki wpisują się w szerszy krajobraz zagrożeń w internecie?

Project Zero odkrywa luki lokalne, ale bardzo często są one:

- zdalnie uruchamiane przez phishing i złośliwe dokumenty,

- częścią łańcuchów ataku w ramach exploit kits,

- używane przez malware-as-a-service, co oznacza, że są sprzedawane dalej grupom cyberprzestępczym.

🧠 Techniczne szczegóły działania Project Zero

🔍 Fuzzing — technika automatycznego generowania danych wejściowych do testowania aplikacji.

🔍 Symboliczne wykonanie kodu (symbolic execution) — analiza ścieżek wykonania bez realnego uruchamiania kodu.

🔍 Reverse engineering patchy — porównanie binariów sprzed i po aktualizacji, by odkryć szczegóły łatek bezpieczeństwa.

🛡️ Jak się chronić?

🧍 Dla użytkowników:

- Zawsze instaluj aktualizacje zaraz po ich wydaniu.

- Nie otwieraj nieznanych dokumentów DOCX, PDF, XLSX.

- Unikaj kliknięcia skracanych linków bez walidacji (np. bit.ly, tinyurl).

🧰 Dla specjalistów IT:

- Monitoruj CVE publikowane przez Project Zero oraz MSRC.

- Wdrażaj Exploit Protection i AppLocker w środowiskach Windows 11.

- Segmentuj sieci wewnętrzne i korzystaj z EDR (np. Defender for Endpoint).

📌 Podsumowanie

Project Zero pełni dziś rolę „białego kapelusza” nowej ery — pokazując, że nawet najnowszy system operacyjny, jak Windows 11, nie jest odporny na zaawansowane ataki.

💡 Ich praca obnaża nie tylko techniczne niedoskonałości, ale również wpływa na kulturę bezpieczeństwa całej branży.

🔗 W dobie rosnącej liczby zagrożeń w internecie, warto czerpać wiedzę z ich odkryć i przekształcać ją w praktykę zabezpieczeń.