🧱 Tor i wirtualne maszyny: Kompleksowe podejście do zwiększenia anonimowości

📌 Wprowadzenie

W dobie cyfrowej inwigilacji i zaawansowanych technik śledzenia aktywności użytkowników w Internecie, korzystanie z Tora nie zawsze wystarcza do zapewnienia pełnej anonimowości. Nawet jeśli ruch sieciowy jest dobrze zabezpieczony, sam system operacyjny, środowisko użytkownika i metadane mogą ujawniać tożsamość.

Dlatego coraz częściej eksperci ds. prywatności i dziennikarze śledczy sięgają po połączenie Tor + wirtualna maszyna (VM) jako sposób na izolację operacyjną i dodatkowy poziom ochrony tożsamości.

🧠 Dlaczego samo używanie Tora nie wystarcza?

❗ Główne zagrożenia:

- Eksfiltracja danych przez złośliwe oprogramowanie uruchomione lokalnie.

- Odciski przeglądarki i systemu (fingerprinting).

- Powiązanie czasu aktywności w sieci Tor z lokalnymi logami systemu.

- Ataki deanonymizujące przez błędy operacyjne (OpSec).

➡️ Użycie Tora w połączeniu z maszyną wirtualną tworzy tzw. warstwę separacji operacyjnej, czyli barierę pomiędzy prawdziwą tożsamością a działaniami w sieci.

🧰 Jak to działa? Architektura Tor + VM

🔄 Model izolacji dwuetapowej

[Host OS]

⬇

[Maszyna Wirtualna (VM)]

⬇

[Tor Browser lub system zintegrowany z Tor]

⬇

[Sieć Tor]

Warstwa 1 – Host (system główny): Tu znajduje się oprogramowanie wirtualizacyjne, np. VirtualBox, QEMU, VMware.

Warstwa 2 – VM (gość): Może to być Tails, Whonix lub dowolna dystrybucja Linux/Windows skonfigurowana do komunikacji wyłącznie przez Tor.

🛠️ Rekomendowane środowiska

🧅 Whonix

- System składający się z dwóch maszyn: Gateway (obsługuje Tor) i Workstation (do pracy).

- Cały ruch z Workstation jest kierowany przez Gateway → Tor.

- Minimalizuje ryzyko przypadkowych połączeń poza siecią Tor.

🐧 Tails

- System typu Live OS oparty na Debianie.

- Automatycznie łączy się z Tor i nie zostawia śladów na sprzęcie.

- Można go uruchomić również w VM, np. VirtualBox.

🧊 Debian/Ubuntu + ręczna konfiguracja Tor

- Samodzielna konfiguracja routingu i firewalla w celu wymuszenia Tora.

- Wymaga dużej wiedzy technicznej, ale pozwala na pełną kontrolę.

🧬 Praktyczne scenariusze użycia

💻 1. Badania nad cyberprzestępczością

- VM z Torem jako bezpieczne środowisko do odwiedzania darkwebu, forów .onion.

- Uniknięcie narażenia systemu hosta na złośliwy kod lub exploit.

📡 2. Kontakt ze źródłami

- Wysyłanie i odbieranie dokumentów przez OnionShare wewnątrz izolowanego systemu.

- Użycie SecureDrop przez Whonix lub Tails bez narażania fizycznego hosta.

📰 3. Publikowanie treści w środowiskach represyjnych

- Hostowanie strony .onion z maszyny VM.

- Automatyczne ukrywanie lokalizacji fizycznej i danych sieciowych.

🧱 Poziomy zabezpieczenia

| Element | Izolacja przez VM | Sama przeglądarka Tor |

|---|---|---|

| Ochrona systemu głównego | ✅ Tak | ❌ Nie |

| Odseparowanie pamięci RAM | ✅ Tak | ❌ Nie |

| Detekcja malware | ✅ Ułatwiona | ❌ Utrudniona |

| Możliwość snapshotów | ✅ Tak | ❌ Nie |

| Wymuszenie ruchu przez Tor | ✅ Zależnie od config | ✅ Domyślnie |

🔐 OpSec: Jak nie zniszczyć własnej anonimowości?

📋 Zasady dobrej praktyki

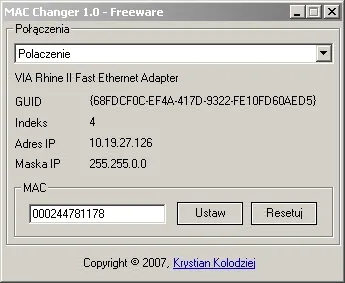

- Nie łącz VM z prawdziwymi kontami, danymi osobistymi, kartami płatniczymi.

- Używaj mostów (bridges) lub Pluggable Transports, jeśli Tor jest blokowany.

- Wyłącz clipboard sharing między hostem a VM.

- Zawsze szyfruj pliki przed udostępnieniem.

- Nie używaj systemu hosta do przeglądania tych samych treści co w VM.

🧪 Kombinacje zaawansowane

🧩 Tor + VPN + VM

[Host OS] -- VPN → [VM] -- Tor

- VPN przed Tor ukrywa fakt korzystania z Tora przed dostawcą internetu.

- Tor wewnątrz VM zapewnia izolację.

🔒 Tor → Proxy → VPN (reverse proxy)

- Bardziej skomplikowana konfiguracja, ale może pomóc w krajach z pełną blokadą Tora.

- Wymaga manualnej konfiguracji routingu i zapór.

🔍 Wnioski

Użycie Tor w połączeniu z wirtualnymi maszynami znacząco zwiększa poziom anonimowości i odporności na ataki operacyjne.

Dziennikarze, aktywiści, badacze i osoby żyjące w reżimach represyjnych powinny traktować VM jako must-have w zestawie narzędzi prywatności.

Nie wystarczy korzystać z Tora — trzeba też izolować środowisko, w którym Tor działa, by maksymalnie ograniczyć ślady, jakie zostawia się w cyberprzestrzeni.