Rodzaje Ataków DDoS: Przegląd ataków wolumetrycznych, protokołowych i aplikacyjnych

🌐 Rodzaje Ataków DDoS: Przegląd ataków wolumetrycznych, protokołowych i aplikacyjnych

📌 Wprowadzenie

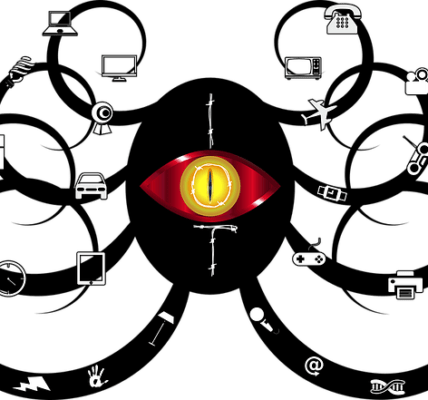

Ataki DDoS (Distributed Denial of Service) stanowią jedno z najpoważniejszych zagrożeń dla dostępności zasobów online. Celem tego typu ataków jest przeciążenie systemu ofiary ruchem, uniemożliwiając użytkownikom dostęp do usług. Aby skutecznie bronić się przed DDoS, warto zrozumieć jego różne typy: atak wolumetryczny, atak protokołowy i atak aplikacyjny.

🎯 Główna fraza SEO: Rodzaje Ataków DDoS: Przegląd ataki wolumetrycznych, protokołowych i aplikacyjnych (np. UDP Flood, SYN Flood, HTTP Flood).

🧨 Czym jest atak DDoS?

DDoS polega na wykorzystaniu dużej liczby zainfekowanych komputerów (botnetów) do jednoczesnego zalewania ofiary ruchem. Efektem jest przeciążenie infrastruktury IT – serwerów, łączy lub aplikacji, co prowadzi do braku dostępności usług.

⚔️ Główne rodzaje ataków DDoS

Podział ataków DDoS opiera się na warstwie modelu OSI, której dotyczą:

1️⃣ Ataki wolumetryczne (Layer 3/4)

💡 Cel: Przeciążenie pasma sieciowego ofiary.

🔍 Techniki:

- UDP Flood: wysyłanie ogromnej liczby pakietów UDP, które zmuszają system do odpowiedzi, co wyczerpuje zasoby.

- ICMP Flood (Ping Flood): masowe wysyłanie pakietów ICMP (np. ping), co obciąża procesory i łącza.

- Amplification Attack: np. DNS Amplification – małe zapytanie generuje dużą odpowiedź, która jest kierowana do ofiary.

📊 Skutki: Zapełnienie łącza, brak odpowiedzi serwera, całkowita niedostępność usługi.

2️⃣ Ataki protokołowe (Layer 3/4)

💡 Cel: Wykorzystanie błędów i luk w protokołach sieciowych.

🔍 Techniki:

- SYN Flood: atakujący wysyła wiele zapytań TCP SYN bez dokańczania połączenia, zajmując zasoby serwera.

- Ping of Death: wysyłanie nieprawidłowych, zbyt dużych pakietów ICMP, które destabilizują system.

- Smurf Attack: wykorzystuje broadcasty i fałszowanie IP do przeciążenia ofiary odbitym ruchem.

📊 Skutki: Przeciążenie serwera przez „półotwarte” połączenia lub nieprawidłowe dane.

3️⃣ Ataki aplikacyjne (Layer 7)

💡 Cel: Przeciążenie warstwy aplikacyjnej (np. serwera WWW).

🔍 Techniki:

- HTTP Flood: wysyłanie ogromnej liczby zapytań HTTP GET/POST do aplikacji webowej, co prowadzi do wyczerpania jej zasobów.

- Slowloris: otwieranie wielu połączeń HTTP i bardzo wolne przesyłanie danych, co blokuje nowe połączenia.

- RUDY (R-U-Dead-Yet): wysyłanie danych formularza bardzo powoli, utrzymując połączenie przez długi czas.

📊 Skutki: Zablokowanie aplikacji, przeciążenie serwera backendowego, spadek wydajności.

🧩 Różnice między typami ataków

| Typ ataku | Warstwa OSI | Cel ataku | Trudność wykrycia | Przykład |

|---|---|---|---|---|

| Wolumetryczny | 3 i 4 | Łącze | Niska | UDP Flood |

| Protokolowy | 3 i 4 | Zasoby protokołu | Średnia | SYN Flood |

| Aplikacyjny | 7 | Warstwa aplikacyjna | Wysoka | HTTP Flood |

🛡️ Obrona przed atakami DDoS

✅ 1. Wykorzystanie usług CDN i WAF

- Rozproszenie ruchu, filtrowanie zapytań HTTP (np. Cloudflare, Akamai)

✅ 2. Systemy IDS/IPS

- Monitorowanie anomalii w ruchu i automatyczna reakcja

✅ 3. Autoskalowanie i redundancja

- Więcej zasobów, aby zneutralizować „nagły” ruch

✅ 4. Blokowanie geolokalizacyjne

- Ograniczenie dostępu z podejrzanych regionów

✅ 5. Analiza logów i SIEM

- Wczesne wykrycie symptomów ataku

🚨 Skutki ataku DDoS

- ❌ Niedostępność strony internetowej

- 💸 Straty finansowe i wizerunkowe

- ⚠️ Utrata zaufania klientów

- 🧩 Możliwość odwrócenia uwagi od innego cyberataku (np. ransomware)

📚 Podsumowanie

Rozpoznanie rodzaju ataku DDoS to pierwszy krok w kierunku jego skutecznej neutralizacji. Od zalewania pasma ruchem (wolumetryczne), przez manipulacje na poziomie TCP/IP (protokolowe), aż po celowane ataki aplikacyjne – każdy z nich wymaga innego podejścia ochronnego.

Dobrze skonfigurowana infrastruktura, ciągły monitoring oraz odpowiednie systemy zabezpieczeń mogą znacząco ograniczyć skutki ataku DDoS.