Odpowiedzialność Dzielona w Chmurze (Shared Responsibility Model): Kto Jest Odpowiedzialny za Co w Kwestii Bezpieczeństwa?

🛡️ Odpowiedzialność Dzielona w Chmurze (Shared Responsibility Model): Kto Jest Odpowiedzialny za Co w Kwestii Bezpieczeństwa?

📌 Wprowadzenie

Chmura obliczeniowa zrewolucjonizowała sposób przechowywania, przetwarzania i zabezpieczania danych. Jednak przejście do środowisk takich jak AWS, Azure czy Google Cloud wymaga od organizacji zrozumienia jednej kluczowej zasady: modelu odpowiedzialności dzielonej (Shared Responsibility Model). To podejście jasno określa, gdzie kończy się odpowiedzialność dostawcy usług chmurowych, a gdzie zaczyna się odpowiedzialność klienta.

🎯 Główna fraza SEO: Odpowiedzialność Dzielona w Chmurze (Shared Responsibility Model): Kto jest odpowiedzialny za co w kwestii bezpieczeństwa w modelu chmurowym – dostawca czy klient?

🧩 Co to jest model odpowiedzialności dzielonej?

Model ten definiuje podział zadań i obowiązków pomiędzy dostawcę chmury a klienta końcowego w zakresie bezpieczeństwa, zgodności, i zarządzania ryzykiem.

🔍 W skrócie:

- 🏢 Dostawca chmury: odpowiada za bezpieczeństwo chmury

- 👤 Klient: odpowiada za bezpieczeństwo w chmurze

🏗️ Jak wygląda podział odpowiedzialności?

| Zakres działań | Dostawca (AWS, Azure, GCP) | Klient |

|---|---|---|

| Fizyczne bezpieczeństwo centrów danych | ✅ Tak | ❌ Nie |

| Sprzęt i infrastruktura | ✅ Tak | ❌ Nie |

| Warstwa wirtualizacji i hypervisor | ✅ Tak | ❌ Nie |

| System operacyjny i konfiguracja VM | ❌ Nie | ✅ Tak |

| Szyfrowanie danych użytkownika | ❌ Nie | ✅ Tak |

| Zarządzanie dostępem (IAM) | ❌ Nie | ✅ Tak |

| Aplikacje i dane | ❌ Nie | ✅ Tak |

☁️ Przykład z życia: AWS

✅ Odpowiedzialność AWS:

- Bezpieczeństwo fizyczne (data centers)

- Ochrona infrastruktury globalnej (serwery, sieci, storage)

- Patching hostów i warstwy hypervisora

✅ Odpowiedzialność klienta:

- Ustawienia S3 (np. publiczne vs prywatne dane)

- Zabezpieczenie EC2 (firewalle, aktualizacje)

- Uwierzytelnianie użytkowników (IAM, MFA)

- Logowanie i monitorowanie (CloudTrail, GuardDuty)

🔐 Bezpieczeństwo danych – kto za co odpowiada?

📂 Dane w spoczynku i w transporcie:

- Dostawca udostępnia narzędzia do szyfrowania

- Klient musi je aktywować i zarządzać kluczami (np. KMS, BYOK)

🔐 Zarządzanie dostępem:

- Klient ustawia uprawnienia użytkowników i zasobów (IAM)

- Błędy konfiguracji (np. publiczny bucket) leżą po stronie klienta

⚠️ Typowe błędy wynikające z nieznajomości modelu

- Publiczne zasoby bez autoryzacji (np. S3 buckets z dostępem globalnym)

- Brak MFA i kontroli logowania do konta root

- Brak szyfrowania danych użytkownika

- Ignorowanie aktualizacji systemów operacyjnych i aplikacji

🔧 Najlepsze praktyki klienta w modelu Shared Responsibility

✅ 1. Stosuj zasadę najmniejszych uprawnień (Least Privilege)

- Twórz użytkowników z minimalnym zakresem dostępu

✅ 2. Włącz MFA dla wszystkich kont

- Obowiązkowe dla administratorów

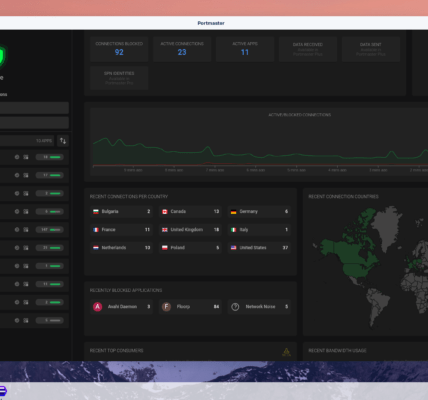

✅ 3. Korzystaj z narzędzi do monitoringu i alertów

- AWS CloudTrail, Azure Monitor, Google Cloud Audit Logs

✅ 4. Regularnie audytuj konfigurację

- Używaj narzędzi typu AWS Config, Azure Security Center

✅ 5. Wdrażaj szyfrowanie danych i zarządzanie kluczami

- KMS, HSM, BYOK

📊 Model odpowiedzialności w różnych modelach usług

| Model usług | Zakres odpowiedzialności klienta |

|---|---|

| IaaS (np. EC2) | OS, aplikacje, dane, konfiguracje sieci, kontrole dostępu |

| PaaS (np. App Engine) | Aplikacje, dane, konfiguracje, zarządzanie użytkownikami |

| SaaS (np. Office 365) | Dane użytkownika, konfiguracja aplikacji |

🧠 Podsumowanie

Model odpowiedzialności dzielonej w chmurze jasno rozgranicza role klienta i dostawcy. Choć dostawca dba o fundamenty infrastruktury, to klient ponosi pełną odpowiedzialność za swoje dane, konfigurację i dostęp.

❗ Zrozumienie i zastosowanie zasad tego modelu to klucz do skutecznej ochrony danych w chmurze.