Android w kontekście BYOD (Bring Your Own Device): Wyzwania bezpieczeństwa dla firm

📱 Android w kontekście BYOD (Bring Your Own Device): Wyzwania bezpieczeństwa dla firm

🧭 Wprowadzenie

W dobie pracy zdalnej i hybrydowej coraz więcej firm dopuszcza używanie prywatnych urządzeń mobilnych przez pracowników w środowisku korporacyjnym. Model ten, znany jako BYOD (Bring Your Own Device), staje się normą w wielu organizacjach. Android – jako najpopularniejszy system operacyjny mobilny – odgrywa tu kluczową rolę, ale niesie ze sobą również poważne wyzwania bezpieczeństwa.

W tym artykule przyjrzymy się:

- zagrożeniom związanym z Androidem w modelu BYOD,

- politykom bezpieczeństwa,

- rozwiązaniom MDM/EMM,

- oraz najlepszym praktykom ochrony danych firmowych.

⚠️ Główne zagrożenia Androida w środowisku BYOD

🔓 1. Brak standaryzacji systemowej

Android występuje w setkach wersji, dostosowanych przez różnych producentów – co oznacza:

- nierówny poziom bezpieczeństwa,

- brak aktualizacji bezpieczeństwa dla starszych urządzeń,

- trudności w egzekwowaniu jednolitych zasad.

👤 2. Słaba separacja danych prywatnych i służbowych

Bez odpowiednich rozwiązań MDM/EMM, dane firmowe mogą być narażone na:

- nieautoryzowany dostęp aplikacji osobistych,

- przesyłanie przez niezabezpieczone kanały,

- backup do prywatnych chmur użytkownika.

📥 3. Instalacja nieautoryzowanych aplikacji

Użytkownicy mogą instalować aplikacje:

- z nieoficjalnych źródeł (sideloading),

- zawierające malware lub spyware,

- które mogą wykradać dane logowania do systemów firmowych.

📶 4. Niebezpieczne sieci Wi-Fi

Prywatne urządzenia często łączą się z otwartymi sieciami Wi-Fi, co umożliwia:

- przechwytywanie danych,

- ataki typu Man-in-the-Middle (MitM),

- wstrzykiwanie złośliwego kodu.

🛡️ Strategia bezpieczeństwa dla firm w modelu BYOD

📜 1. Jasno określona polityka BYOD

Dokumenty te powinny zawierać:

- wymagania dotyczące wersji Androida i aktualizacji,

- listę dozwolonych aplikacji,

- zasady korzystania z danych firmowych,

- akceptację użytkownika na zdalne zarządzanie urządzeniem.

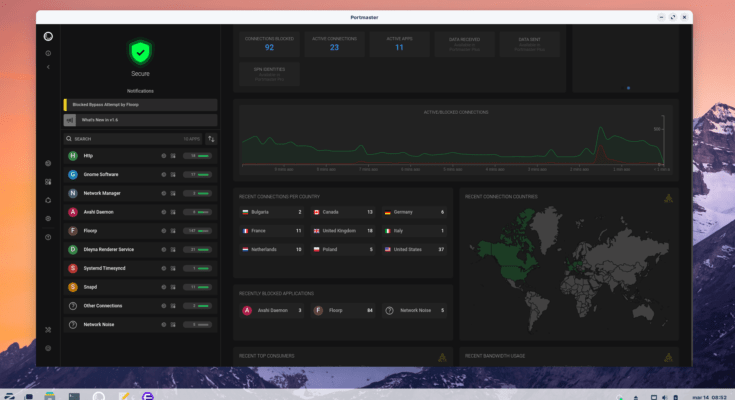

🔧 2. Wdrożenie systemów MDM/EMM

MDM (Mobile Device Management) i EMM (Enterprise Mobility Management) umożliwiają:

- kontrolę aplikacji i konfiguracji systemu,

- zdalne blokowanie lub wymazywanie danych firmowych,

- egzekwowanie polityk bezpieczeństwa (np. PIN, szyfrowanie),

- zarządzanie certyfikatami i dostępem do VPN.

🔧 Popularne rozwiązania MDM/EMM:

- VMware Workspace ONE

- Microsoft Intune

- Google Android Enterprise

- IBM MaaS360

- Samsung Knox Manage

🔒 3. Konteneryzacja danych firmowych

Mechanizmy typu „Work Profile” dostępne w Android Enterprise pozwalają na:

- oddzielenie danych osobistych i firmowych,

- niezależne zarządzanie dostępem, politykami i aplikacjami,

- zdalne usuwanie danych korporacyjnych bez naruszania prywatności użytkownika.

📊 Przykładowa polityka BYOD

**Minimalne wymagania urządzenia Android w firmie X:**

- Android w wersji co najmniej 10.0

- Włączone szyfrowanie pamięci

- PIN lub hasło do odblokowania

- Zainstalowane i aktywne oprogramowanie MDM

- Zakaz rootowania

- Regularna aktualizacja aplikacji i systemu

🧠 Edukacja użytkowników – kluczowy element strategii

🗣️ Szkolenia z zakresu cyberbezpieczeństwa powinny obejmować:

- rozpoznawanie phishingu,

- zasady bezpiecznego połączenia z VPN,

- bezpieczne korzystanie z aplikacji bankowych i firmowych,

- znaczenie aktualizacji systemu i aplikacji.

📈 Korzyści z wdrożenia BYOD przy zachowaniu bezpieczeństwa

✅ Dla firm:

- niższe koszty sprzętowe,

- większa elastyczność i produktywność pracowników,

- szybsze wdrażanie zdalnych pracowników.

✅ Dla pracowników:

- wygoda korzystania z własnego urządzenia,

- znajome środowisko pracy,

- brak konieczności noszenia dwóch telefonów.

🧩 Podsumowanie

Android w kontekście BYOD (Bring Your Own Device) to zarówno szansa, jak i poważne wyzwanie dla firm. Aby zapewnić bezpieczeństwo danych, należy wdrożyć kompleksową strategię zarządzania urządzeniami mobilnymi, obejmującą:

- polityki BYOD,

- systemy MDM/EMM,

- edukację pracowników,

- separację danych.

🔐 Tylko wówczas możliwe będzie pełne wykorzystanie potencjału BYOD bez narażania się na poważne incydenty bezpieczeństwa.