Rootowanie i Jailbreaking: Nowe metody i ukryte zagrożenia dla bezpieczeństwa

Rootowanie i Jailbreaking: Nowe metody i ukryte zagrożenia dla bezpieczeństwa

🔍 Wprowadzenie do tematu

Rootowanie i jailbreaking to procesy, które dają użytkownikowi pełny dostęp do systemu operacyjnego urządzenia mobilnego – odpowiednio Androida i iOS. Dla wielu entuzjastów technologii to sposób na większą kontrolę nad swoim urządzeniem, ale czy rootowanie i jailbreaking to tylko korzyści? Niestety, modyfikacja systemu operacyjnego niesie ze sobą poważne zagrożenia dla bezpieczeństwa, zarówno dla użytkowników, jak i organizacji, które zarządzają wieloma urządzeniami mobilnymi.

⚙️ Czym jest rootowanie i jailbreaking?

Rootowanie polega na uzyskaniu uprawnień administratora (tzw. „roota”) w systemie Android. Daje to możliwość modyfikowania plików systemowych, instalowania niestandardowego oprogramowania i omijania zabezpieczeń narzuconych przez producenta.

Jailbreaking to analogiczny proces w urządzeniach Apple, który umożliwia użytkownikowi dostęp do pełnej struktury systemu i instalowanie aplikacji spoza App Store, omijając tym samym ograniczenia Apple.

🛡️ Modyfikowany system a bezpieczeństwo – analiza luk

Rootowanie i jailbreaking tworzą nowe luki bezpieczeństwa w następujących obszarach:

1. ❗ Brak aktualizacji bezpieczeństwa

Zrootowane i złamane urządzenia często tracą dostęp do oficjalnych aktualizacji systemu. To oznacza brak łat na nowe podatności, co czyni urządzenie łatwym celem dla cyberprzestępców.

2. ❗ Podniesiony poziom uprawnień aplikacji

Zainstalowane aplikacje mogą uzyskać dostęp do funkcji systemowych, do których nie powinny mieć wglądu. W praktyce oznacza to, że złośliwe oprogramowanie może np. przechwytywać dane logowania, śledzić lokalizację użytkownika czy nawet nagrywać rozmowy.

3. ❗ Omijanie piaskownicy aplikacji (sandboxing)

Na niezabezpieczonych urządzeniach aplikacje mogą komunikować się ze sobą w sposób, który normalnie byłby niemożliwy. To pozwala atakującym na eskalację uprawnień i kontrolowanie całego systemu.

4. ❗ Wektor ataku dla złośliwego oprogramowania

Modyfikacja systemu operacyjnego pozwala na instalację aplikacji z nieznanych źródeł. Brak weryfikacji przez oficjalne sklepy (Google Play, App Store) oznacza większe ryzyko infekcji złośliwym kodem, np. spyware, ransomware czy keyloggerami.

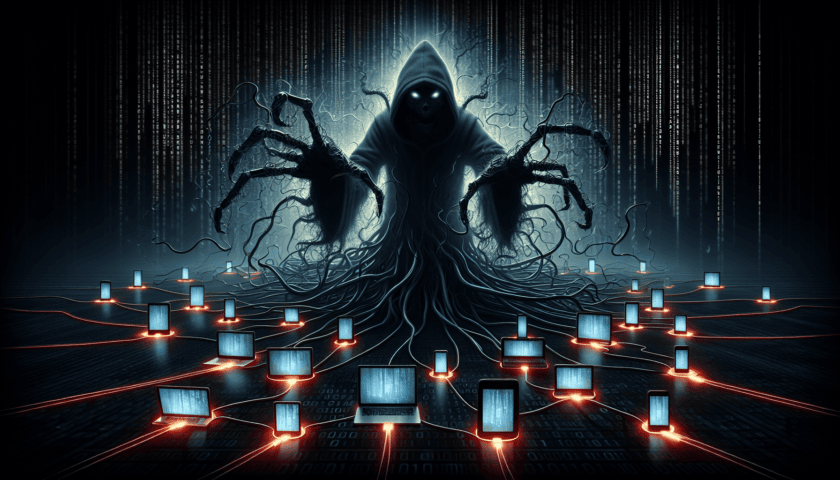

🎯 Jak atakujący wykorzystują zrootowane urządzenia?

Zrootowane lub złamane urządzenia są idealnym celem dla cyberprzestępców. Oto kilka przykładów, jak mogą zostać wykorzystane:

- Tworzenie botnetów – zainfekowane urządzenia mogą być częścią większej sieci służącej do przeprowadzania ataków DDoS.

- Kradzież danych – atakujący mogą przechwytywać wiadomości, hasła, dane logowania do bankowości i kont społecznościowych.

- Podszywanie się pod użytkownika – pełny dostęp do systemu umożliwia symulowanie legalnych działań, np. wysyłanie wiadomości z konta ofiary.

- Zainfekowanie sieci firmowej – jedno niezabezpieczone urządzenie podłączone do firmowego Wi-Fi może być punktem wejścia dla ataków na całą infrastrukturę.

🚫 Dlaczego rootowanie i jailbreaking są odradzane przez ekspertów?

Organizacje zajmujące się bezpieczeństwem, takie jak OWASP, NIST czy CERT, jednoznacznie odradzają rootowanie urządzeń. Praktyka ta:

- narusza integralność systemu,

- zmniejsza odporność na ataki,

- łamie polityki bezpieczeństwa w środowiskach korporacyjnych,

- często unieważnia gwarancję producenta.

🛡️ Jak chronić się przed zagrożeniami?

- Unikaj rootowania i jailbreaking – zachowaj domyślne zabezpieczenia producenta.

- Aktualizuj system regularnie – łatki bezpieczeństwa są kluczowe.

- Instaluj aplikacje tylko z oficjalnych sklepów – Google Play i App Store mają systemy wykrywania złośliwego oprogramowania.

- Stosuj oprogramowanie MDM – organizacje mogą wykrywać i blokować urządzenia naruszające polityki bezpieczeństwa.

- Zastosuj wielopoziomowe uwierzytelnianie – nawet jeśli system zostanie naruszony, to zabezpieczenia aplikacji mogą zadziałać.

🧩 Podsumowanie

Rootowanie i jailbreaking mogą wydawać się kuszące – oferują więcej swobody i możliwości personalizacji. Jednak w praktyce oznaczają rezygnację z warstwy zabezpieczeń, którą projektanci systemów tworzyli przez lata. Współczesne metody ataków są coraz bardziej zaawansowane, a zmodyfikowane urządzenia to dla cyberprzestępców otwarta furtka.

Rootowanie i Jailbreaking: Nowe metody i ukryte zagrożenia dla bezpieczeństwa to temat, który powinien być zrozumiany przez każdego użytkownika smartfona – zarówno prywatnego, jak i służbowego.