Omijanie Wymagań TPM 2.0 i Secure Boot: Nowe Wektory Ataku na Systemy Spełniające Normy Windows 11

Omijanie Wymagań TPM 2.0 i Secure Boot: Nowe Wektory Ataku na Systemy Spełniające Normy Windows 11

🔐 Wprowadzenie – TPM 2.0 i Secure Boot jako filary bezpieczeństwa Windows 11

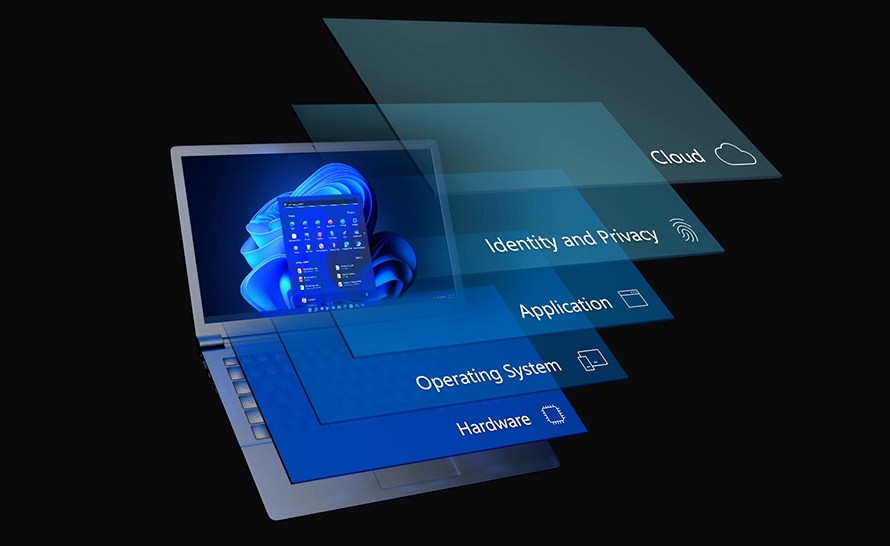

Windows 11 wprowadził wymagania sprzętowe, które mają podnieść poziom bezpieczeństwa systemu. Trusted Platform Module (TPM) 2.0 oraz Secure Boot to dwie kluczowe technologie, które mają chronić przed nieautoryzowanym dostępem, manipulacją oprogramowania i złośliwym oprogramowaniem. TPM odpowiada za bezpieczne przechowywanie kluczy kryptograficznych, natomiast Secure Boot zapobiega uruchamianiu nieautoryzowanego lub zmodyfikowanego oprogramowania podczas startu systemu.

⚠️ Nowe wektory ataku pomimo rygorystycznych wymagań

Mimo iż TPM 2.0 i Secure Boot znacząco podnoszą bezpieczeństwo, cyberprzestępcy nieustannie poszukują metod na omijanie tych zabezpieczeń. W praktyce pojawiają się nowe techniki ataków i wykorzystania błędów w implementacji tych mechanizmów, które mogą zagrozić nawet pozornie dobrze chronionym systemom.

🔍 Jak atakujący omijają TPM 2.0 i Secure Boot?

1. Eksploatacja błędów firmware

- Luki w oprogramowaniu układowym (firmware) TPM mogą pozwolić na podmianę lub wyłączenie funkcji zabezpieczających.

- Atakujący mogą wykorzystać błędy w implementacji Secure Boot, aby wprowadzić zmodyfikowane bootloadery, które pomijają weryfikację podpisów cyfrowych.

2. Ataki typu „rollback” i manipulacja kluczami

- Przez manipulację wersją oprogramowania lub kluczami w TPM można wymusić cofnięcie zabezpieczeń do wcześniejszych, mniej bezpiecznych wersji.

- Wymiana lub przechwycenie kluczy kryptograficznych pozwala na fałszowanie podpisów i podszywanie się pod zaufane komponenty systemu.

3. Ataki z wykorzystaniem exploitów w OS

- Po uzyskaniu ograniczonego dostępu do systemu, atakujący próbują eskalować uprawnienia poprzez obejście kontroli TPM lub Secure Boot.

- Możliwe jest również wykorzystanie luk w oprogramowaniu systemowym, które współpracuje z TPM i Secure Boot, co prowadzi do ich dezaktywacji lub obejścia.

4. Zaawansowane techniki ataków sprzętowych

- Fizyczny dostęp do maszyny umożliwia manipulację na poziomie sprzętowym, np. ataki typu DMA (Direct Memory Access).

- Modyfikacje lub podmiana modułu TPM, jeśli kontrola sprzętowa jest słaba.

🛡️ Jak chronić systemy spełniające wymagania Windows 11?

1. Regularne aktualizacje firmware i systemu

- Producenci sprzętu i Microsoft stale wydają aktualizacje zabezpieczeń TPM i Secure Boot.

- Użytkownicy powinni jak najszybciej instalować aktualizacje BIOS/UEFI i systemu operacyjnego.

2. Weryfikacja integralności kluczy i konfiguracji

- Regularne audyty konfiguracji TPM i Secure Boot.

- Używanie narzędzi do monitorowania stanu kluczy i ustawień.

3. Wzmocnienie polityk bezpieczeństwa

- Ograniczenie fizycznego dostępu do maszyn.

- Wdrożenie dodatkowych mechanizmów kontroli dostępu i monitorowania.

4. Edukacja i świadomość użytkowników

- Informowanie o ryzykach związanych z fizycznym dostępem i potencjalnymi zagrożeniami.

- Utrzymanie dobrej praktyki bezpieczeństwa IT.

📌 Podsumowanie

Chociaż TPM 2.0 i Secure Boot stanowią istotną barierę ochronną dla Windows 11, nie są całkowicie odporne na zaawansowane ataki. Omijanie tych mechanizmów przez cyberprzestępców wymaga ciągłej czujności i odpowiednich działań zabezpieczających — od regularnych aktualizacji, przez audyty bezpieczeństwa, aż po kontrolę dostępu. Tylko takie kompleksowe podejście pozwoli ograniczyć ryzyko naruszeń nawet na systemach spełniających najwyższe normy.