Rozwój i Ewolucja Technik Cryptojackingu

Wprowadzenie

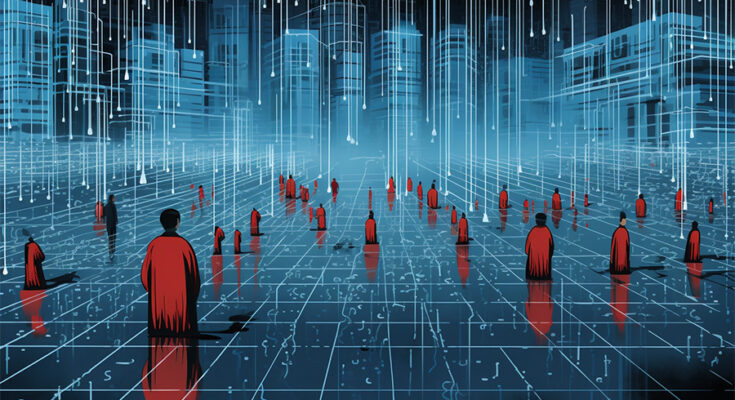

Cryptojacking to technika cyberprzestępcza, która polega na wykorzystywaniu zasobów komputerowych lub mobilnych do nielegalnego kopania kryptowalut bez wiedzy użytkownika. Choć sama idea wykorzystania obcych zasobów do generowania kryptowalut nie jest nowa, to metody wykorzystywane przez cyberprzestępców do przeprowadzania takich ataków ewoluowały wraz z rozwojem technologii. W tym artykule przyjrzymy się rozwojowi i ewolucji technik cryptojackingu oraz sposobom, w jaki przestępcy dostosowują swoje działania, by skutecznie omijać zabezpieczenia i pozyskiwać zyski z wydobywania kryptowalut.

1. Początki Cryptojackingu

Pierwsze przypadki cryptojackingu pojawiły się w 2011 roku, kiedy to hakerzy zaczęli wykorzystywać niewielkie luki w zabezpieczeniach popularnych stron internetowych do instalacji złośliwego oprogramowania, które w tle wykonywało procesy kopania kryptowalut. Początkowo, ataki te były stosunkowo proste i nie wymagały zaawansowanych technik.

Pierwsze Ataki:

- Proste skrypty JavaScript: W początkowej fazie, technika cryptojackingu opierała się głównie na osadzaniu skryptów JavaScript na stronach internetowych. Skrypt wykorzystywał moc procesora użytkownika w celu przeprowadzenia obliczeń związanych z kopaniem kryptowalut, najczęściej Bitcoinów.

- Inwazyjność: Takie ataki były dość inwazyjne, ponieważ użytkownicy nie mieli pojęcia, że ich zasoby były wykorzystywane. Skrypty działały w tle, bez jakiejkolwiek interakcji z użytkownikiem.

2. Przejście na Botnety i Złośliwe Oprogramowanie

Z czasem cyberprzestępcy zaczęli dostrzegać, że można zwiększyć skalę ataków poprzez zainfekowanie wielu urządzeń za pomocą botnetów. Botnety to sieci zainfekowanych komputerów, które mogą być zdalnie sterowane w celu przeprowadzenia złośliwych działań, takich jak właśnie cryptojacking.

Rozwój Botnetów:

- Zainfekowane urządzenia: Hakerzy zaczęli infekować komputery osobiste, serwery, a także urządzenia mobilne, instalując oprogramowanie do kopania kryptowalut. W wyniku tego, złośliwe oprogramowanie mogło korzystać z zasobów wszystkich urządzeń w sieci botnetu.

- Zwiększenie mocy obliczeniowej: Przejęcie kontroli nad wieloma urządzeniami pozwalało na zwiększenie mocy obliczeniowej do przeprowadzania ataków. Dzięki takiemu podejściu, cyberprzestępcy mogli kopić kryptowaluty w większej skali, co prowadziło do większych zysków.

3. Ukrywanie Śladów i Zaawansowane Metody Cryptojackingu

Z biegiem czasu hakerzy zaczęli stosować bardziej wyrafinowane metody, aby ukryć swoje działania przed użytkownikami i programami antywirusowymi. Zaczęli używać technik, które sprawiały, że ataki były mniej widoczne i trudniejsze do wykrycia.

Techniki Ukrywania Działalności:

- Złośliwe skrypty na stronach internetowych: Hakerzy zaczęli stosować techniki, które pozwalały na uruchomienie skryptów tylko w momencie, gdy użytkownik odwiedzał konkretną stronę. Skrypt wówczas wykorzystywał zasoby komputera do kopania kryptowalut, a po zamknięciu strony skrypt przestawał działać.

- Integracja z popularnymi aplikacjami i platformami: Cryptojacking coraz częściej znajdował się w popularnych aplikacjach oraz platformach, które miały już szeroką bazę użytkowników. Tego rodzaju techniki obejmowały na przykład osadzanie złośliwego oprogramowania w popularnych rozszerzeniach do przeglądarek internetowych, takich jak Chrome czy Firefox.

- Obfuscation (Zaciemnianie kodu): Aby uniknąć wykrycia, cyberprzestępcy zaczęli stosować techniki zaciemniania kodu (obfuscation), które utrudniały analizę skryptów przez programy antywirusowe. Skrypty były celowo zapisywane w sposób, który sprawiał, że były one trudne do rozpoznania.

4. Wykorzystanie Nowych Technologii i Exploitów

Kolejnym krokiem w ewolucji cryptojackingu było wykorzystanie nowych technologii, jak cloud computing czy Internet of Things (IoT). Urządzenia w chmurze oraz urządzenia IoT, które mają często mniej zaawansowane mechanizmy ochrony, stały się atrakcyjnymi celami dla cyberprzestępców.

Cloud Computing:

- Zasoby w chmurze: Usługi chmurowe, takie jak Amazon Web Services (AWS) i Google Cloud, zapewniają ogromne zasoby obliczeniowe. Wykorzystanie niezabezpieczonych lub słabo zabezpieczonych kont użytkowników w takich usługach stało się jedną z nowych metod przeprowadzania ataków cryptojackingu.

- Dostęp do CPU i GPU: Wykorzystanie mocy procesorów w chmurze pozwala na efektywne kopanie kryptowalut. Cyberprzestępcy zaczęli wykorzystywać te zasoby bez wiedzy użytkowników, co często kończyło się wysokimi rachunkami za zużycie energii obliczeniowej.

Internet of Things (IoT):

- Zainfekowane urządzenia IoT: Wraz z popularyzacją urządzeń IoT, takich jak kamery internetowe, inteligentne głośniki czy termostaty, hakerzy zaczęli wykorzystywać je do przeprowadzania ataków cryptojackingu. Te urządzenia często nie mają wystarczających mechanizmów ochrony przed złośliwym oprogramowaniem, co sprawia, że są łatwym celem dla cyberprzestępców.

5. Przyszłość Cryptojackingu

Z biegiem lat techniki cryptojackingu będą stawały się coraz bardziej wyrafinowane i trudniejsze do wykrycia. Istnieje wiele możliwości rozwoju tej techniki, zwłaszcza w obliczu rosnącego zapotrzebowania na kryptowaluty oraz rosnącej liczby urządzeń podłączonych do sieci. Oczekuje się, że w przyszłości:

- Zwiększona automatyzacja: Ataki cryptojackingowe mogą stać się bardziej zautomatyzowane, co pozwoli cyberprzestępcom na przejęcie większej liczby urządzeń w krótszym czasie.

- Zastosowanie AI w atakach: Cyberprzestępcy mogą zacząć stosować sztuczną inteligencję (AI) w celu optymalizacji ataków i omijania zabezpieczeń.

- Większe wykorzystanie urządzeń mobilnych i IoT: Wraz z rosnącą liczbą urządzeń mobilnych i urządzeń IoT, ataki cryptojackingowe mogą stać się jeszcze bardziej powszechne.

Podsumowanie

Cryptojacking to technika, która przez lata ewoluowała, stając się coraz bardziej wyrafinowaną i trudną do wykrycia formą cyberprzestępczości. Od prostych skryptów JavaScript, przez złośliwe oprogramowanie, aż po wykorzystywanie urządzeń IoT i chmurowych zasobów obliczeniowych – hakerzy nieustannie dostosowują swoje metody, aby skutecznie przeprowadzać ataki i uzyskiwać zyski z wydobycia kryptowalut. W miarę jak technologia się rozwija, techniki cryptojackingu będą stawały się coraz bardziej zaawansowane, co wymaga większej uwagi i lepszych metod ochrony przed tego rodzaju atakami.