Złośliwe oprogramowanie wykorzystujące luki w zabezpieczeniach nowych funkcji Windows 11

🚨 Wprowadzenie

Windows 11 to najnowszy system operacyjny od Microsoftu, który wprowadza wiele nowych funkcji, mających na celu poprawę wydajności i bezpieczeństwa. Mimo że system jest bardziej zaawansowany niż jego poprzednicy, złośliwe oprogramowanie potrafi wykorzystywać luki w zabezpieczeniach nowych funkcji, aby uzyskać dostęp do systemu i danych użytkowników. Cyberprzestępcy szukają nowych metod ataku, a Windows 11, choć zaprojektowany z myślą o bezpieczeństwie, nie jest wolny od zagrożeń.

W artykule omówimy:

- Jakie nowe funkcje Windows 11 mogą być wykorzystane przez złośliwe oprogramowanie

- Jakie luki w zabezpieczeniach mogą zostać zaatakowane przez cyberprzestępców

- Jak chronić system przed takimi zagrożeniami i minimalizować ryzyko

🛡️ Nowe funkcje Windows 11 a bezpieczeństwo

Windows 11 wprowadza wiele nowych funkcji, takich jak:

- TPM 2.0 (Trusted Platform Module)

- Secure Boot

- Windows Hello (biometryczne logowanie)

- Hyper-V i wirtualizacja

- Windows Defender z nowymi funkcjami ochrony

- Ulepszona obsługa aplikacji z Microsoft Store

Chociaż te funkcje mają na celu poprawę bezpieczeństwa, mogą również stać się celem złośliwego oprogramowania, które potrafi je wykorzystać lub obchodzić.

🔍 Luki w zabezpieczeniach nowych funkcji Windows 11

1. TPM 2.0 – Wykorzystywanie słabych punktów w zarządzaniu kluczami

TPM 2.0 jest sprzętowym modułem odpowiedzialnym za zapewnienie ochrony danych przechowywanych na dysku. Ma on za zadanie szyfrowanie i przechowywanie kluczy kryptograficznych. Jednak jeśli nie jest odpowiednio skonfigurowany lub użytkownik nie przestrzega zasad bezpieczeństwa, złośliwe oprogramowanie może spróbować wykorzystać lukę w tej technologii.

Przykłady ataków:

- Złośliwe oprogramowanie może próbować przechwycić klucze szyfrowania przechowywane w TPM 2.0, jeśli urządzenie nie jest wystarczająco zabezpieczone hasłem lub innymi metodami uwierzytelniania.

- Ataki na BIOS mogą obejść TPM 2.0, manipulując ustawieniami systemu przed jego pełnym uruchomieniem.

2. Secure Boot – Obejście funkcji bezpieczeństwa podczas rozruchu

Secure Boot jest funkcją, która zapewnia, że tylko podpisane cyfrowo oprogramowanie może uruchamiać się na komputerze. Niestety, niektóre złośliwe oprogramowanie potrafi obejść tę funkcję, manipulując odpowiednimi ustawieniami w BIOS/UEFI.

Przykłady ataków:

- Złośliwe oprogramowanie może być zaprojektowane w taki sposób, aby zainfekować system przed uruchomieniem Secure Boot, zmieniając ustawienia systemowe w momencie rozruchu.

- Rootkity i bootkity to techniki, które mogą być wykorzystywane do przejęcia kontroli nad urządzeniem zanim Secure Boot włączy ochronę.

3. Windows Hello – Kradzież danych biometrycznych

Windows Hello umożliwia użytkownikom logowanie się do systemu za pomocą funkcji biometrycznych, takich jak rozpoznawanie twarzy lub odcisków palców. Choć jest to wygodna opcja, może być również wykorzystywana przez cyberprzestępców.

Przykłady ataków:

- Sfałszowanie danych biometrycznych: Złośliwe oprogramowanie może próbować przejąć kontrolę nad urządzeniem, aby uzyskać dostęp do danych biometrycznych przechowywanych w systemie.

- Ataki z wykorzystaniem kamery internetowej: Używając odpowiednich narzędzi, cyberprzestępcy mogą próbować przechwycić dane biometryczne użytkownika, aby ominąć mechanizmy bezpieczeństwa Windows Hello.

4. Hyper-V i wirtualizacja – Wykorzystywanie luki w wirtualizacji

Hyper-V to funkcja wirtualizacji, która pozwala uruchamiać maszyny wirtualne na systemie Windows 11. Choć ta funkcja może zwiększyć bezpieczeństwo systemu, jest również podatna na ataki.

Przykłady ataków:

- Wirtualne maszyny mogą zostać wykorzystane przez cyberprzestępców do izolowania złośliwego oprogramowania, co pozwala im na uniknięcie wykrycia przez system.

- Ataki na Hyper-V mogą polegać na wykorzystaniu luki w systemie wirtualizacji, która umożliwia dostęp do wirtualnych maszyn i przejęcie kontroli nad systemem.

5. Windows Defender – Bypass ochrony

Windows Defender to wbudowane oprogramowanie antywirusowe, które zapewnia ochronę przed złośliwym oprogramowaniem. Choć jest to skuteczna ochrona, złośliwe oprogramowanie coraz częściej stosuje techniki bypassu, aby ominąć zabezpieczenia Windows Defender.

Przykłady ataków:

- Złośliwe oprogramowanie może wykorzystywać techniki polimorficzne lub metody ukrywania kodu, aby nie zostać wykrytym przez Windows Defender.

- Exploity mogą zostać użyte do obejścia mechanizmów ochrony w systemie Windows 11.

⚠️ Jak złośliwe oprogramowanie dostaje się do systemu Windows 11?

Złośliwe oprogramowanie dostaje się do systemu na różne sposoby, ale najczęściej korzysta z metod takich jak:

- Phishing – ataki polegające na wysyłaniu fałszywych e-maili lub wiadomości z linkami prowadzącymi do stron internetowych zawierających złośliwe oprogramowanie.

- Załączniki i oprogramowanie – pobieranie i instalowanie podejrzanych aplikacji lub otwieranie załączników w e-mailach, które zawierają wirusy lub trojany.

- Eksploity – wykorzystywanie niezałatanych luk w zabezpieczeniach systemu operacyjnego i aplikacji.

- USB i inne urządzenia zewnętrzne – przenoszenie złośliwego oprogramowania przez podłączanie zainfekowanych urządzeń USB lub innych nośników pamięci.

🛡️ Jak chronić Windows 11 przed złośliwym oprogramowaniem?

Aby zminimalizować ryzyko infekcji złośliwym oprogramowaniem w Windows 11, warto przestrzegać kilku podstawowych zasad:

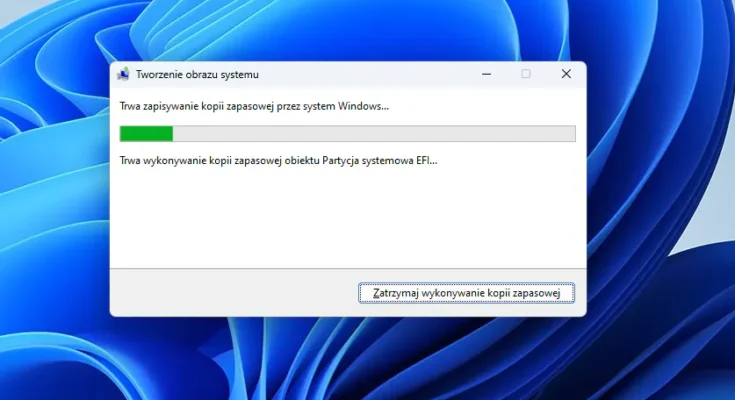

- Regularne aktualizacje systemu: Instalowanie najnowszych poprawek zabezpieczeń jest kluczowe dla ochrony systemu przed złośliwym oprogramowaniem.

- Używanie oprogramowania antywirusowego: Choć Windows Defender jest skuteczny, warto rozważyć zainstalowanie dodatkowego oprogramowania antywirusowego, które oferuje bardziej zaawansowaną ochronę.

- Unikanie podejrzanych załączników i linków: Należy zawsze uważać na e-maile i załączniki, które mogą zawierać złośliwe oprogramowanie.

- Włączanie funkcji Secure Boot i TPM: Te technologie pomagają w ochronie systemu przed uruchamianiem nieautoryzowanego oprogramowania.

- Korzyść z wirtualizacji: W przypadku pracy z wirtualnymi maszynami lub testowania oprogramowania, warto stosować funkcje ochrony Hyper-V w celu izolacji potencjalnych zagrożeń.

- Zabezpieczenia biometryczne: Korzystanie z funkcji Windows Hello i innych metod biometrycznych w celu zabezpieczenia systemu przed nieautoryzowanym dostępem.

🔚 Podsumowanie

Chociaż Windows 11 oferuje nowoczesne funkcje zabezpieczeń, takich jak TPM 2.0, Secure Boot czy Windows Hello, złośliwe oprogramowanie wciąż potrafi wykorzystać luki w tych technologiach. Cyberprzestępcy ciągle adaptują swoje metody, aby obejść te mechanizmy ochrony. Dlatego niezwykle ważne jest, aby regularnie aktualizować system, stosować oprogramowanie antywirusowe i przestrzegać zasad bezpieczeństwa.