🔐 Krzywe eliptyczne parowania (Pairing-Based Cryptography): Zaawansowane zastosowania

Krzywe eliptyczne parowania (Pairing-Based Cryptography, PBC) to jedna z najbardziej innowacyjnych i zaawansowanych dziedzin w współczesnej kryptografii. Oparte na matematycznych właściwościach krzywych eliptycznych, parowanie umożliwia tworzenie nowych, wydajnych algorytmów kryptograficznych, które znajdują zastosowanie w wielu nowoczesnych protokołach bezpieczeństwa. Dzięki tej technologii możliwe stało się wprowadzenie bardziej złożonych funkcji, takich jak kryptografia tożsamościowa, protokoły wymiany kluczy, systemy podpisów cyfrowych, oraz inne zaawansowane metody kryptograficzne, które są odporne na różnego rodzaju ataki.

W tym artykule przyjrzymy się szczegółowo, czym są krzywe eliptyczne parowania, jakie oferują możliwości oraz jakie mają zaawansowane zastosowania w kryptografii.

🧩 Czym są krzywe eliptyczne parowania?

Krzywe eliptyczne parowania to obszar kryptografii, który opiera się na krzywych eliptycznych i używa matematycznej operacji zwanej parowaniem. Parowanie to proces, który przyjmuje dwa punkty z krzywej eliptycznej i generuje element z innej grupy, zwykle z grupy multiplikatywnej. Parowanie jest trudnym zadaniem obliczeniowym, opartym na problemie logarytmu dyskretnego.

Zaletą krzywych eliptycznych parowania jest to, że umożliwiają one stworzenie nowych mechanizmów kryptograficznych, które oferują większą efektywność i bezpieczeństwo w porównaniu do tradycyjnych algorytmów, takich jak RSA czy Diffie-Hellman. Istnieją różne rodzaje parowania, w tym parowanie Tate i Weil, które mają różne właściwości i zastosowania.

Matematyczne podstawy parowania

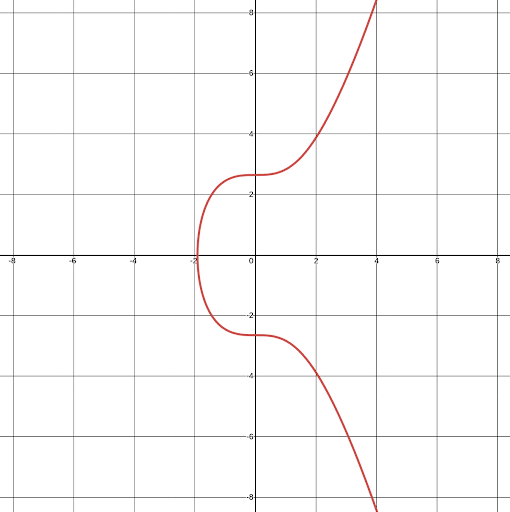

Podstawowe równania matematyczne krzywych eliptycznych mają postać:

y2=x3+ax+b (mod p)y^2 = x^3 + ax + b \ (\text{mod} \ p)

gdzie pp to liczba pierwsza, aa i bb są stałymi, a xx i yy są współrzędnymi punktu na krzywej. Krzywe te tworzą grupę, a operacje arytmetyczne w tej grupie są wykorzystywane w procesie parowania, w którym otrzymujemy element w innej grupie, np. grupie multiplicative G2G_2.

⚙️ Zaawansowane zastosowania krzywych eliptycznych parowania

Krzywe eliptyczne parowania znalazły zastosowanie w wielu nowoczesnych i zaawansowanych protokołach kryptograficznych. Poniżej przedstawiamy najważniejsze z nich.

1. Kryptografia tożsamościowa (Identity-Based Cryptography, IBC)

Jednym z najbardziej popularnych zastosowań krzywych eliptycznych parowania jest kryptografia tożsamościowa. W tradycyjnej kryptografii, klucze publiczne są związane z certyfikatami, które muszą być przechowywane i zarządzane przez centralne autorytety certyfikacyjne (CA). W kryptografii tożsamościowej użytkownicy mogą generować swoje klucze publiczne na podstawie swojej tożsamości, takiej jak adres e-mail czy numer telefonu, co upraszcza proces zarządzania kluczami.

Zalety kryptografii tożsamościowej:

- Bezpieczne generowanie kluczy publicznych z dowolnej tożsamości.

- Eliminacja potrzeby stosowania certyfikatów oraz centralnych urzędów certyfikujących.

- Zwiększona wygoda dla użytkowników, którzy nie muszą przechowywać kluczy publicznych na swoich urządzeniach.

2. Protokoły wymiany kluczy

Krzywe eliptyczne parowania umożliwiają bezpieczną wymianę kluczy w sposób, który jest odporny na ataki typu Man-in-the-Middle (MITM). Dzięki parowaniom, możliwe jest uzyskanie wspólnego tajnego klucza przez dwie strony bez konieczności przesyłania kluczy w sposób jawny. Przykładem jest zastosowanie parowania w rozszerzeniu protokołu Diffiego-Hellmana, który pozwala na bezpieczne ustalenie wspólnego klucza w komunikacji pomiędzy stronami.

Zalety protokołów opartych na parowaniu:

- Ochrona przed atakami MITM, ponieważ klucze nie muszą być przesyłane przez publiczny kanał.

- Bezpieczna i efektywna wymiana kluczy nawet w dużych sieciach.

3. Systemy podpisów cyfrowych

Krzywe eliptyczne parowania pozwalają również na tworzenie podpisów cyfrowych, które są znacznie bardziej efektywne niż tradycyjne systemy oparte na RSA. Dzięki parowaniu, podpisy cyfrowe stają się krótsze i szybsze do wygenerowania, co jest niezwykle ważne w systemach, które wymagają dużej liczby podpisów.

Zalety systemów podpisów cyfrowych opartych na parowaniu:

- Krótsze i bardziej efektywne podpisy w porównaniu do RSA.

- Większa szybkość weryfikacji podpisu, co jest istotne w systemach o dużej liczbie operacji kryptograficznych.

4. Homomorficzne szyfrowanie

Parowanie odgrywa również kluczową rolę w homomorficznym szyfrowaniu, które pozwala na przetwarzanie zaszyfrowanych danych bez ich odszyfrowania. Dzięki parowaniu możliwe jest wykonywanie operacji na zaszyfrowanych danych, co zapewnia ich prywatność podczas analizy. Ta technika ma szczególne zastosowanie w chmurze obliczeniowej oraz w rozproszonych systemach przechowywania danych, gdzie nie chcemy, aby administratorzy mieli dostęp do wrażliwych informacji.

Zalety homomorficznego szyfrowania opartego na parowaniu:

- Bezpieczne przetwarzanie danych w chmurze lub na zewnętrznych serwerach.

- Zachowanie prywatności użytkowników podczas analizy danych.

5. Zabezpieczenia w chmurze obliczeniowej

W kontekście chmurowych systemów przechowywania danych, parowanie umożliwia bezpieczne szyfrowanie danych oraz kontrolowanie dostępu do nich. Użytkownicy mogą przechowywać zaszyfrowane dane w chmurze, a tylko osoby posiadające odpowiednie klucze będą mogły je odszyfrować. Dzięki parowaniu możliwe jest również zaawansowane zarządzanie dostępem do danych na poziomie tożsamości.

Zalety zabezpieczeń w chmurze opartych na parowaniu:

- Skalowalność i wydajność, dzięki efektywnym operacjom na krzywych eliptycznych.

- Zaawansowane mechanizmy kontroli dostępu, które pozwalają na granularne zarządzanie dostępem do danych.

🏆 Zalety krzywych eliptycznych parowania

1. Efektywność

Krzywe eliptyczne parowania oferują mniejszą złożoność obliczeniową w porównaniu do tradycyjnych algorytmów, takich jak RSA. Dzięki mniejszym rozmiarom kluczy i szybszym operacjom możliwe jest uzyskanie wyższej efektywności i oszczędności w zasobach obliczeniowych.

2. Bezpieczeństwo

Krzywe eliptyczne parowania umożliwiają tworzenie bezpieczniejszych protokołów kryptograficznych, które są bardziej odporne na różne rodzaje ataków, takie jak ataki typu MITM czy ataki na algorytmy RSA. Zastosowanie parowania w protokołach, takich jak IBC czy homomorficzne szyfrowanie, zapewnia dodatkowe warstwy bezpieczeństwa.

3. Wszechstronność

Krzywe eliptyczne parowania znajdują zastosowanie w wielu dziedzinach kryptografii, w tym w podpisach cyfrowych, wymianie kluczy, kryptografii tożsamościowej i szyfrowaniu danych w chmurze. Dzięki ich uniwersalności, mogą one być używane w różnorodnych aplikacjach, od bankowości po ochronę danych w chmurze.

🚀 Podsumowanie

Krzywe eliptyczne parowania stanowią fundament nowoczesnej kryptografii, umożliwiając tworzenie zaawansowanych, wydajnych i bezpiecznych protokołów kryptograficznych. Ich zastosowania w kryptografii tożsamościowej, protokołach wymiany kluczy, systemach podpisów cyfrowych oraz w homomorficznym szyfrowaniu rewolucjonizują wiele dziedzin, zapewniając większe bezpieczeństwo i efektywność systemów informacyjnych. Parowanie jest technologią, która zyskuje na znaczeniu, zwłaszcza w kontekście chmury obliczeniowej i rozproszonych systemów przechowywania danych.