Jak działa i jak wykorzystać sieć Tor do anonimowego przeglądania internetu?

Wstęp

W dobie coraz większej inwigilacji w internecie, wielu użytkowników poszukuje sposobów na anonimowe przeglądanie stron i ochronę swojej prywatności. Jednym z najpopularniejszych narzędzi do tego celu jest sieć Tor (The Onion Router). Dzięki wielowarstwowej trasie komunikacji i szyfrowaniu danych, Tor umożliwia ukrycie tożsamości użytkownika oraz dostęp do tzw. darknetu.

W tym artykule przyjrzymy się jak działa sieć Tor, jakie są jej zalety i wady, a także jak można ją skutecznie wykorzystać do ochrony prywatności online.

1. Czym jest sieć Tor?

Tor (The Onion Router) to zdecentralizowana sieć serwerów proxy, która została zaprojektowana w celu zapewnienia anonimowości w internecie. Działa na zasadzie trasowania cebulowego (onion routing), co oznacza, że każda wiadomość jest wielokrotnie szyfrowana i przesyłana przez wiele węzłów (serwerów), zanim dotrze do miejsca docelowego.

🟢 Główne cechy sieci Tor:

✔ Anonimowość – ukrywa adres IP użytkownika i jego lokalizację

✔ Szyfrowanie – dane są zabezpieczone wielopoziomowym szyfrowaniem

✔ Dostęp do ukrytych usług (darknet) – umożliwia dostęp do stron .onion

✔ Bezpieczeństwo – utrudnia śledzenie aktywności użytkownika

Tor jest używany zarówno przez aktywistów, dziennikarzy, sygnalistów, jak i osoby poszukujące ochrony przed cenzurą lub rządową inwigilacją.

2. Jak działa sieć Tor?

🔹 Trasowanie cebulowe – wielowarstwowe szyfrowanie

Tor działa na zasadzie tzw. trasowania cebulowego (onion routing), co oznacza, że dane użytkownika są szyfrowane wielokrotnie i przesyłane przez trzy losowo wybrane węzły w sieci.

Proces działania Tor w skrócie:

1️⃣ Użytkownik łączy się z siecią Tor – jego dane są szyfrowane i przechodzą przez pierwszą warstwę szyfrowania.

2️⃣ Dane są przekazywane przez trzy losowe węzły (relay nodes):

- Węzeł wejściowy (entry node) – pierwszy serwer, który zna IP użytkownika, ale nie zna celu podróży.

- Węzeł pośredni (middle node) – przekazuje zaszyfrowane dane do kolejnego węzła.

- Węzeł wyjściowy (exit node) – ostatni serwer, który odszyfrowuje dane i przekazuje je do docelowej strony.

🛡️ Dlaczego Tor jest bezpieczny?

✔ Każdy węzeł zna tylko poprzedni i następny serwer, ale nie cały łańcuch trasy.

✔ Nawet węzeł wyjściowy nie zna tożsamości użytkownika.

✔ Mechanizm dynamicznej zmiany trasy utrudnia śledzenie użytkownika.

🔹 Jakie strony można odwiedzać przez Tor?

- Standardowe strony WWW – Google, Wikipedia, Facebook, itp.

- Ukryte strony (.onion) – dostępne tylko w sieci Tor, np. DuckDuckGo.onion czy SecureDrop dla dziennikarzy.

3. Jak korzystać z sieci Tor?

Aby korzystać z Tor, należy zainstalować specjalne oprogramowanie.

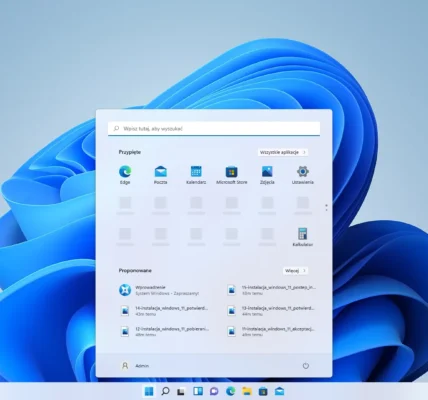

🔹 1️⃣ Instalacja przeglądarki Tor Browser

Najłatwiejszym sposobem korzystania z sieci Tor jest Tor Browser, czyli zmodyfikowana wersja przeglądarki Mozilla Firefox, zoptymalizowana pod kątem prywatności.

Jak zainstalować Tor Browser?

1️⃣ Pobierz Tor Browser z oficjalnej strony: https://www.torproject.org/

2️⃣ Zainstaluj przeglądarkę na komputerze lub telefonie.

3️⃣ Uruchom i połącz się z siecią Tor.

🔹 2️⃣ Użycie Tails OS – system operacyjny oparty na Tor

Jeśli chcesz maksymalnej anonimowości, warto skorzystać z systemu operacyjnego Tails, który działa z pendrive’a i nie pozostawia żadnych śladów na komputerze.

🔹 3️⃣ Konfiguracja VPN + Tor (dla większej anonimowości)

Aby zwiększyć anonimowość, można połączyć Tor z VPN, np.:

✔ Najpierw VPN, potem Tor (VPN → Tor) – maskuje IP przed dostawcą internetu.

✔ Najpierw Tor, potem VPN (Tor → VPN) – zabezpiecza węzeł wyjściowy.

4. Zalety i wady korzystania z sieci Tor

✅ Zalety sieci Tor:

✔ Anonimowość – ukrywa IP i lokalizację użytkownika

✔ Szyfrowanie – zwiększa prywatność w sieci

✔ Dostęp do ukrytych stron (.onion) – np. dla dziennikarzy i aktywistów

✔ Unikanie cenzury – dostęp do stron zablokowanych w niektórych krajach

❌ Wady sieci Tor:

❌ Wolniejsza prędkość internetu – z powodu wielu węzłów pośrednich

❌ Niektóre strony blokują dostęp z Tor – np. banki czy Google

❌ Możliwość nadużyć – Tor jest wykorzystywany także przez cyberprzestępców

❌ Węzły wyjściowe mogą być monitorowane – jeśli strona nie używa HTTPS, dane mogą być przechwycone

5. Czy Tor jest legalny?

Korzystanie z sieci Tor jest legalne w większości krajów, jednak w niektórych państwach (np. Chiny, Rosja, Iran) władze blokują dostęp do Tor lub traktują jego używanie jako podejrzane.

❗ Zawsze sprawdzaj lokalne przepisy przed używaniem Tor.

6. Alternatywy dla Tor

Jeśli szukasz innych sposobów na anonimowość w sieci, oto kilka alternatyw:

🔹 I2P (Invisible Internet Project) – podobne do Tor, ale bardziej zoptymalizowane pod kątem darknetu

🔹 Freenet – sieć P2P do anonimowego udostępniania plików

🔹 VPN (Virtual Private Network) – szyfruje połączenie, ale nie zapewnia takiej anonimowości jak Tor

🔹 ProtonMail – anonimowa poczta e-mail oparta na szyfrowaniu

Podsumowanie

🚀 Tor to potężne narzędzie do ochrony prywatności, ale należy go używać świadomie.

✔ Jeśli zależy Ci na anonimowości w internecie, warto korzystać z Tor Browser lub systemu Tails OS.

✔ Jeśli chcesz dodatkowej ochrony, połącz Tor z VPN.

✔ Pamiętaj, że nie wszystkie strony obsługują Tor, a prędkość internetu może być wolniejsza.

💬 Czy korzystasz z Tor? Jakie masz doświadczenia z anonimowym przeglądaniem internetu? Podziel się swoją opinią w komentarzu!