Bezpieczeństwo Androida w Windows 11 – jak chronić dane i aplikacje?

Bezpieczeństwo Androida w Windows 11 – jak chronić dane i aplikacje? Integracja Androida z Windows 11 dzięki Windows Subsystem for Android (WSA) i Phone Link otwiera wiele możliwości – od uruchamiania aplikacji, przez odbieranie powiadomień, po synchronizację SMS-ów i połączeń….

Optymalizacja wydajności Androida w Windows 11 – poradnik dla graczy i użytkowników aplikacji

Optymalizacja wydajności Androida w Windows 11 – poradnik dla graczy i użytkowników aplikacji Windows 11 dzięki Windows Subsystem for Android (WSA) i integracji z Phone Link umożliwia uruchamianie aplikacji mobilnych oraz gier bezpośrednio na komputerze. Jednak aby korzystanie z Androida…

Ultimate Android + Windows 11 – kompletny poradnik integracji i automatyzacji

Ultimate Android + Windows 11 – kompletny poradnik integracji i automatyzacji Windows 11 otworzył nowy rozdział w integracji urządzeń mobilnych z komputerem. Dzięki Windows Subsystem for Android (WSA), aplikacji Phone Link oraz obsłudze powiadomień i SMS-ów, użytkownicy mogą połączyć Androida…

Ataki na mechanizmy aktualizacji OTA (Over-The-Air) w Androidzie

📲 Ataki na mechanizmy aktualizacji OTA (Over-The-Air) w Androidzie Aktualizacje OTA (Over-The-Air) stanowią fundamentalny element systemu Android, umożliwiając łatwe i szybkie wprowadzanie poprawek bezpieczeństwa, nowych funkcji i usprawnień. Jednak te same mechanizmy mogą stać się celem zaawansowanych ataków cybernetycznych, prowadzących…

Wektory ataku przez NFC i Bluetooth w Androidzie

📶 Wektory ataku przez NFC i Bluetooth w Androidzie W dobie powszechnej łączności bezprzewodowej, technologie takie jak NFC (Near Field Communication) i Bluetooth ułatwiają codzienne życie – od płatności zbliżeniowych po bezprzewodowe przesyłanie plików. Jednak wraz z ich rosnącą popularnością,…

Sideloading aplikacji i jego ryzyka: Poza Google Play Store

📲 Sideloading aplikacji i jego ryzyka: Poza Google Play Store W erze rosnącej personalizacji i otwartości Androida, wielu użytkowników decyduje się na sideloading aplikacji, czyli instalowanie oprogramowania spoza oficjalnego sklepu Google Play. Choć taka praktyka daje większą kontrolę nad urządzeniem,…

Zagrożenia związane z Android Automotive OS i Android TV: Rozszerzenie powierzchni ataku

🚨 Zagrożenia związane z Android Automotive OS i Android TV: Rozszerzenie powierzchni ataku Android od dawna dominuje rynek urządzeń mobilnych, ale jego ekspansja nie kończy się na smartfonach. Obecnie platforma ta coraz częściej znajduje zastosowanie w telewizorach (Android TV) oraz…

Ataki na Secure Element i Hardware-Backed Security: Czy sprzętowe zabezpieczenia Androida są nie do złamania?

🛡️ Ataki na Secure Element i Hardware-Backed Security: Czy sprzętowe zabezpieczenia Androida są nie do złamania? W erze zaawansowanych technologii mobilnych bezpieczeństwo danych użytkownika jest kluczowe. Android, jako najpopularniejszy system operacyjny na świecie, stale rozwija mechanizmy ochrony. Jednym z nich…

Bezpieczeństwo sieci w warstwie pierwszej: Dlaczego NIS2 wymaga ochrony szaf teletechnicznych?

Logika kontra fizyka – jak domknąć obwód bezpieczeństwa w ramach KSC? Inżynierowie sieciowi często skupiają swoją uwagę na warstwach 2-7 modelu OSI, dbając o konfigurację firewalli, tuneli IPsec czy systemów IPS. Jednak z perspektywy ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC),…

Infrastruktura IT pod EZD RP: Dlaczego wydajna sieć to fundament nowoczesnego urzędu?

Wydajność systemowa a sukces wdrożenia elektronicznego obiegu dokumentów Wdrożenie systemu EZD RP w dużej jednostce samorządu terytorialnego to operacja o skali porównywalnej do wymiany silnika w samolocie podczas lotu. Od momentu pełnego przejścia na obieg elektroniczny, niemal każda merytoryczna czynność…

Luki w bibliotekach stron trzecich: Ukryte zagrożenia w popularnych komponentach aplikacji

🛠️ Luki w bibliotekach stron trzecich: Ukryte zagrożenia w popularnych komponentach aplikacji W dzisiejszym, szybkim tempie rozwoju aplikacji mobilnych, deweloperzy coraz częściej sięgają po gotowe biblioteki i zestawy SDK od zewnętrznych dostawców, aby przyspieszyć proces tworzenia i wdrażania funkcjonalności. Niestety,…

Złośliwe aplikacje generowane przez AI: Nowa era malware’u na Androida

🤖 Złośliwe aplikacje generowane przez AI: Nowa era malware’u na Androida Sztuczna inteligencja zrewolucjonizowała wiele dziedzin – od medycyny po edukację. Niestety, jej potencjał wykorzystywany jest również w ciemniejszych zakamarkach internetu. Cyberprzestępcy coraz częściej sięgają po AI, by tworzyć bardziej…

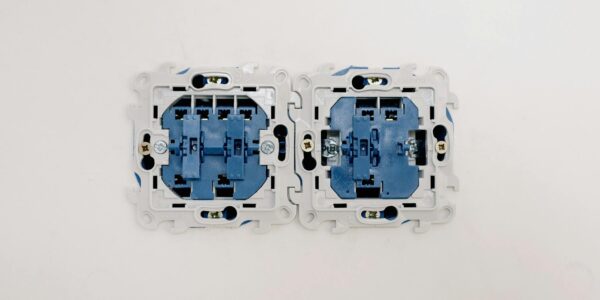

Optymalne czasy debounce dla przełączników mechanicznych i pojemnościowych – recenzja techniczna

W świecie profesjonalnych instalacji elektrycznych i automatyki domowej istnieje zjawisko, o którym użytkownik końcowy nie ma pojęcia, a które spędza sen z powiek instalatorom: drganie styków. Jeśli kiedykolwiek zdarzyło Ci się, że po jednym kliknięciu światło zapaliło się i zgasło…

Ataki na Podsystem Windows dla Androida (WSA) na urządzeniach hybrydowych

🛡️ Ataki na Podsystem Windows dla Androida (WSA) na urządzeniach hybrydowych Wraz z rosnącą integracją systemów Android i Windows, użytkownicy mogą teraz uruchamiać aplikacje mobilne bezpośrednio na komputerach PC. Kluczowym narzędziem tej transformacji jest Podsystem Windows dla Androida (Windows Subsystem…

Nowe i Ewoluujące Wektory Ataku na Androida

🛡️ Nowe i Ewoluujące Wektory Ataku na Androida System Android, będący filarem globalnego rynku mobilnego, staje się coraz bardziej zaawansowany technologicznie — ale jednocześnie bardziej narażony na wyrafinowane zagrożenia. Jednym z kluczowych obszarów zainteresowania cyberprzestępców są interfejsy API Androida, które…