Jak w macOS przygotować ZIP z hasłem?

Jak w macOS przygotować ZIP z hasłem? Pliki ZIP zabezpieczone hasłem to świetny sposób na ochronę danych przed nieautoryzowanym dostępem. W systemie macOS możesz utworzyć zaszyfrowane archiwum ZIP zarówno za pomocą wbudowanego Terminala, jak i aplikacji firm trzecich. W tym…

Problem z lokalną świadomością marki? Rozwiązania reklamy tramwajowej dla kampanii miejskich

Problem z lokalną świadomością marki? Rozwiązania reklamy tramwajowej dla kampanii miejskich Budowanie lokalnej świadomości marki w gęstej, miejskiej przestrzeni to zadanie, z którym mierzy się dziś prawie każdy przedsiębiorca. Aby skutecznie przebić się przez nadmiar informacji, marka musi stać…

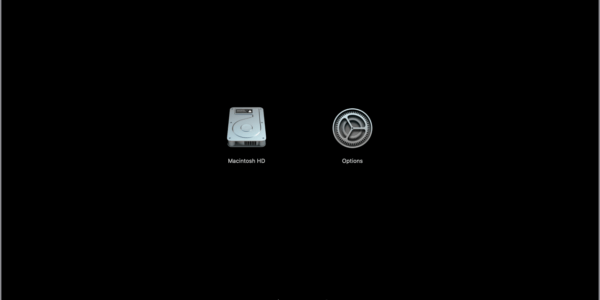

Jak uruchomić Maca w trybie odzyskiwania systemu macOS?

Jak uruchomić Maca w trybie odzyskiwania systemu macOS? Tryb odzyskiwania systemu macOS Recovery to specjalne środowisko diagnostyczne, które pozwala na naprawę systemu operacyjnego, ponowną instalację macOS, formatowanie dysku oraz odzyskiwanie danych. Jest to kluczowe narzędzie w sytuacjach awaryjnych, gdy MacBook,…

Społeczność graczy Windows 11 – gdzie szukać pomocy i rozwiązań problemów z grami

Społeczność graczy Windows 11 – gdzie szukać pomocy i rozwiązań problemów z grami Windows 11 to system operacyjny, który zyskał ogromną popularność wśród graczy dzięki swojej optymalizacji pod kątem wydajności, wsparciu dla nowych technologii i rozbudowanej integracji z usługami gamingowymi….

Wykorzystanie narzędzi diagnostycznych do rozwiązywania problemów z grami na Windows 11

Wykorzystanie narzędzi diagnostycznych do rozwiązywania problemów z grami na Windows 11 Windows 11 to zaawansowany system operacyjny, który oferuje szereg narzędzi i funkcji pozwalających na diagnostykę i rozwiązywanie problemów z grami. Gdy napotykasz problemy z działaniem gier, takie jak spadki…

Problemy z działaniem gier po aktualizacji Windows 11 – co robić?

Problemy z działaniem gier po aktualizacji Windows 11 – co robić? Windows 11 to najnowszy system operacyjny od Microsoftu, który oferuje szereg ulepszeń i funkcji. Jednak po każdej dużej aktualizacji systemu mogą pojawić się problemy, zwłaszcza jeśli chodzi o działanie…

Problemy z wyświetlaniem obrazu w grach na Windows 11 – rozdzielczość i skalowanie

Problemy z wyświetlaniem obrazu w grach na Windows 11 – rozdzielczość i skalowanie Windows 11 to nowoczesny system operacyjny, który wprowadza szereg usprawnień, jednak nie obywa się bez pewnych wyzwań, szczególnie w kontekście wyświetlania obrazu w grach. Problemy z rozdzielczością…

Problemy z aktualizacjami gier na Windows 11 – Błędy pobierania i instalacji

Problemy z aktualizacjami gier na Windows 11 – Błędy pobierania i instalacji Windows 11 to nowoczesny system operacyjny, który oferuje użytkownikom wiele udogodnień i ulepszeń, jednak wciąż pojawiają się pewne problemy związane z aktualizacjami gier. Aktualizacje gier są kluczowe dla…

Problemy z nakładkami (overlay) w grach na Windows 11 – Jak rozwiązać problemy z Steam i Discord?

Problemy z nakładkami (overlay) w grach na Windows 11 – Jak rozwiązać problemy z Steam i Discord? Windows 11 to nowoczesny system operacyjny, który wprowadza wiele innowacji w zakresie wydajności i funkcjonalności. Jednak jak każdy nowy system, może występować szereg…

Problemy z trybem wieloosobowym w popularnych grach na Windows 11 – połączenie i lagi

Problemy z trybem wieloosobowym w popularnych grach na Windows 11 – połączenie i lagi Windows 11 to nowoczesny system operacyjny, który wprowadza wiele innowacji i usprawnień, ale nie jest wolny od problemów, szczególnie w kwestii trybu wieloosobowego w grach. Gracze…

Blokada aktywacji na Macu – czym jest i jak ją usunąć?

Blokada aktywacji na Macu – czym jest i jak ją usunąć? Blokada aktywacji w macOS to jedno z kluczowych zabezpieczeń stosowanych przez Apple, które chroni urządzenia przed kradzieżą i nieautoryzowanym dostępem. Jeśli kupiłeś używanego MacBooka, iMaca lub inny komputer Apple,…

Problemy z kompatybilnością kontrolerów gier na Windows 11

Problemy z kompatybilnością kontrolerów gier na Windows 11 Windows 11 to najnowszy system operacyjny od Microsoftu, który wprowadza wiele usprawnień oraz nowych funkcji. Niemniej jednak, użytkownicy napotykają na pewne problemy związane z kompatybilnością kontrolerów gier. W tym artykule przyjrzymy się,…

Jak zdjąć blokadę iCloud bez hasła w macOS?

Jak zdjąć blokadę iCloud bez hasła w macOS? Blokada iCloud (Activation Lock) to jedno z najważniejszych zabezpieczeń stosowanych przez Apple, które chroni urządzenia przed kradzieżą i nieautoryzowanym dostępem. Jeśli masz MacBooka, iMaca lub inny komputer z systemem macOS, który jest…

Brak dźwięku w popularnych grach na Windows 11 – jak przywrócić dźwięk

Brak dźwięku w popularnych grach na Windows 11 – jak przywrócić dźwięk Windows 11 to nowoczesny system operacyjny, który oferuje użytkownikom wiele usprawnień, ale czasami mogą wystąpić problemy, takie jak brak dźwięku w grach. Problem ten może być frustrujący, zwłaszcza…

Problemy z zapisywaniem stanu gry na Windows 11 – jak uniknąć utraty postępów

Problemy z zapisywaniem stanu gry na Windows 11 – jak uniknąć utraty postępów Windows 11 to nowoczesny system operacyjny, który oferuje wiele usprawnień i nowych funkcji. Jednak jak każdy system, również ma swoje problemy. Jednym z najczęstszych problemów, na który…