Szyfrowanie woluminów CSVFS (Cluster Shared Volume File System) na Windows Server

🔐 Szyfrowanie woluminów CSVFS (Cluster Shared Volume File System) na Windows Server Bezpieczeństwo danych w środowiskach serwerowych jest absolutnym priorytetem. W miarę jak organizacje przechodzą na Windows Server w wersji 2016, 2019 i 2022, istotnym zagadnieniem staje się zarządzanie danymi…

Jak rozliczać SEO, żeby nie przepłacić – abonament, pozycje i realna wartość współpracy

Dla wielu firm największą zagadką w SEO nie jest już samo pytanie o cenę, ale o sposób rozliczenia. I właśnie tutaj zaczyna się sporo nieporozumień. Bo nawet jeśli dwie oferty mają podobną miesięczną kwotę, mogą opierać się na zupełnie innym…

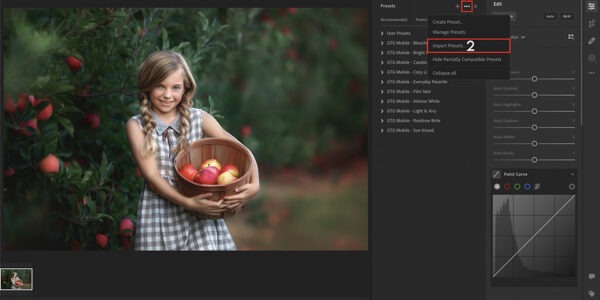

Ile kosztują profesjonalne presety do Lightroom?

Presety do Lightrooma różnią się ceną w zależności od jakości wykonania, pochodzenia i przeznaczenia, ale rozsądny zakres to 30-200 zł za paczkę. Kluczowe jest zrozumienie, że niska cena często idzie w parze z niską wartością, podczas gdy wydatek rzędu 50…

Ataki ransomware na łańcuch dostaw oprogramowania. Jak jedno zainfekowane oprogramowanie może zagrozić wielu użytkownikom

🔗 Ataki ransomware na łańcuch dostaw oprogramowania. Jak jedno zainfekowane oprogramowanie może zagrozić wielu użytkownikom 🧠 Co to jest łańcuch dostaw oprogramowania? Łańcuch dostaw oprogramowania obejmuje wszystkie procesy, podmioty i narzędzia zaangażowane w tworzenie, testowanie, dostarczanie i aktualizowanie aplikacji. Każde…

Ransomware jako usługa (RaaS): Jak działa ten model biznesowy i jakie niesie zagrożenia

💼 Ransomware jako usługa (RaaS): Jak działa ten model biznesowy i jakie niesie zagrożenia 🧬 Co to jest RaaS? Ransomware jako usługa (RaaS) to nowoczesny model działalności cyberprzestępczej, który umożliwia nawet osobom bez specjalistycznej wiedzy technicznej prowadzenie ataków typu ransomware….

Ransomware 3.0: taktyki podwójnego i potrójnego wymuszenia (ekfiltracja danych, ataki DDoS). Jak ewoluują ataki ransomware

🧠 Ransomware 3.0: taktyki podwójnego i potrójnego wymuszenia (ekfiltracja danych, ataki DDoS). Jak ewoluują ataki ransomware 🧨 Ransomware – ewolucja zagrożenia Ransomware, czyli złośliwe oprogramowanie szyfrujące dane, przeszło ogromną transformację. Począwszy od prostych wirusów blokujących dostęp do plików w zamian…

Walka z wirusami szyfrującymi dane (ransomware) w Windows 11 (najnowsze trendy)

🔒 Walka z wirusami szyfrującymi dane (ransomware) w Windows 11 (najnowsze trendy) 📌 Co to jest ransomware? Ransomware to jeden z najgroźniejszych typów złośliwego oprogramowania. Jego głównym celem jest zaszyfrowanie danych ofiary, a następnie zażądanie okupu w zamian za ich…

Weryfikacja dwuetapowa (2FA) jako dodatkowa ochrona przed przejęciem konta e-mail

🔐 Weryfikacja dwuetapowa (2FA) jako dodatkowa ochrona przed przejęciem konta e-mail 📲 Jak ją włączyć i dlaczego jest ważna? 📌 Co to jest weryfikacja dwuetapowa (2FA)? Weryfikacja dwuetapowa (2FA) to dodatkowy poziom zabezpieczeń, który pomaga chronić konta internetowe, zwłaszcza konta…

Prywatne adresy e-mail i maskowanie adresów

🔐 Prywatne adresy e-mail i maskowanie adresów 📧 Narzędzia i usługi zwiększające anonimowość online 💡 Dlaczego warto chronić swój adres e-mail? Twój adres e-mail to cyfrowy identyfikator, który: umożliwia logowanie do serwisów, stanowi punkt kontaktowy z instytucjami i osobami, bywa…

Pułapki na spam (honeypots) i ich rola w identyfikacji spamerów

🕸️ Pułapki na spam (honeypots) i ich rola w identyfikacji spamerów 🕵️ Jak działają i czy warto z nich korzystać? 🧠 Czym są pułapki na spam (honeypots)? Pułapki na spam, zwane też honeypots, to specjalnie stworzone mechanizmy, których celem jest…

Spam SMS (smishing) i inne formy niechcianych wiadomości mobilnych

📱 Spam SMS (smishing) i inne formy niechcianych wiadomości mobilnych 🔐 Jak się przed nimi chronić? 🧠 Co to jest spam SMS i smishing? Spam SMS to niechciane wiadomości tekstowe wysyłane masowo na numery telefonów. Najczęściej mają charakter: reklamowy (np….

Wykorzystanie blockchain w walce ze spamem

🔗 Wykorzystanie blockchain w walce ze spamem 🌐 Potencjalne rozwiązania oparte na zdecentralizowanych systemach 🧩 Czym jest blockchain? Blockchain to technologia zdecentralizowanej bazy danych, w której informacje zapisywane są w blokach połączonych ze sobą w sposób trwały i chroniony kryptograficznie….

Spam generowany przez AI i deepfake’i

🤖 Spam generowany przez AI i deepfake’i 🔍 Jak ewoluują techniki spamowania i jak im przeciwdziałać 📈 Nowa era spamu: AI i deepfake’i W erze dynamicznego rozwoju sztucznej inteligencji i generatywnych technologii, takich jak deepfake’i, tradycyjne formy spamu ustępują miejsca…

Wpływ rozszerzeń przeglądarki na bezpieczeństwo i prywatność

🧩 Wpływ rozszerzeń przeglądarki na bezpieczeństwo i prywatność 🔍 Jak wybierać bezpieczne rozszerzenia i zarządzać nimi 🌐 Co to są rozszerzenia przeglądarki? Rozszerzenia (ang. extensions) to dodatkowe moduły instalowane w przeglądarkach internetowych, które zwiększają ich funkcjonalność – mogą blokować reklamy,…

Analiza podejrzanych adresów URL i reputacji stron internetowych

🧪 Analiza podejrzanych adresów URL i reputacji stron internetowych 🔐 Narzędzia i metody weryfikacji bezpieczeństwa witryn 🌍 Dlaczego warto analizować adresy URL? W dobie rosnącej liczby cyberataków, każdy kliknięty link może prowadzić do potencjalnego zagrożenia. Phishing, malware, złośliwe reklamy (malvertising)…