Windows 11 i nowa fala ataków przez złośliwe rozszerzenia w Microsoft Edge: Ukryte zagrożenie dla bezpieczeństwa danych

🔐 Windows 11 i nowa fala ataków przez złośliwe rozszerzenia w Microsoft Edge: Ukryte zagrożenie dla bezpieczeństwa danych W dobie coraz bardziej zaawansowanych metod ataków cybernetycznych, nawet z pozoru bezpieczne elementy systemu operacyjnego stają się potencjalnymi wektorami ataku. Jednym z…

Routing w sieciach bezprzewodowych (Ad Hoc, Mesh): wyzwania i algorytmy

Routing w sieciach bezprzewodowych (Ad Hoc, Mesh): wyzwania i algorytmy Routing w sieciach bezprzewodowych, takich jak sieci Ad Hoc i Mesh, stanowi jedną z kluczowych dziedzin w nowoczesnych systemach komunikacyjnych. Te rodzaje sieci charakteryzują się specyficznymi wyzwaniami, które wymagają zastosowania…

Jak działają tablice routingu i proces podejmowania decyzji o ścieżce?

Jak działają tablice routingu i proces podejmowania decyzji o ścieżce? W sieciach komputerowych, tablice routingu i proces podejmowania decyzji o ścieżce odgrywają kluczową rolę w zapewnieniu, że dane trafiają do odpowiednich odbiorców. Te elementy są fundamentem działania protokołów routingu, które…

Porównanie dynamicznych protokołów routingu: OSPF vs. BGP vs. RIP

Porównanie dynamicznych protokołów routingu: OSPF vs. BGP vs. RIP Dynamiczne protokoły routingu są fundamentem nowoczesnych sieci komputerowych, zapewniającym efektywne i automatyczne zarządzanie trasami w systemach komunikacyjnych. Dzięki nim, sieci komputerowe są w stanie dostosować się do zmian w infrastrukturze oraz…

Windows 11 i błąd „Nie działa opcja przeciągnij i upuść” – cofnięcie naturalnej ergonomii pracy?

🧭 Windows 11 i błąd „Nie działa opcja przeciągnij i upuść” – cofnięcie naturalnej ergonomii pracy? Jedną z najbardziej podstawowych i intuicyjnych funkcji w systemie operacyjnym jest mechanizm przeciągnij i upuść (drag and drop). Użytkownicy korzystają z niej niemal automatycznie…

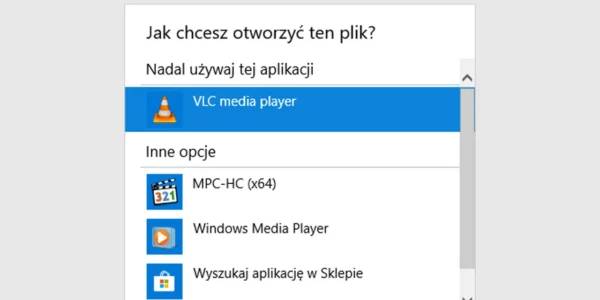

Windows 11 i brak opcji „Otwórz za pomocą” – problem, który komplikuje podstawowe operacje

🧩 Windows 11 i brak opcji „Otwórz za pomocą” – problem, który komplikuje podstawowe operacje System Windows 11 został stworzony z myślą o nowoczesności, prostocie i intuicyjnej obsłudze. Nowy design oparty na Fluent UI oraz gruntownie przeprojektowane menu kontekstowe miały…

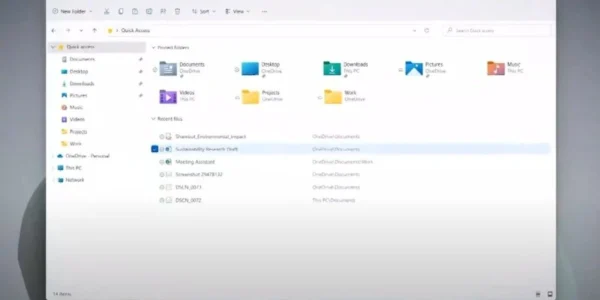

Windows 11 i problem z zawieszającym się Eksploratorem plików (File Explorer): frustrująca niedoskonałość nowoczesnego systemu

🎯 Windows 11 i problem z zawieszającym się Eksploratorem plików (File Explorer): frustrująca niedoskonałość nowoczesnego systemu Windows 11, będący najnowszą iteracją systemu operacyjnego firmy Microsoft, miał w założeniu przynieść świeży interfejs, większą stabilność i nowoczesne podejście do zarządzania plikami. Tymczasem…

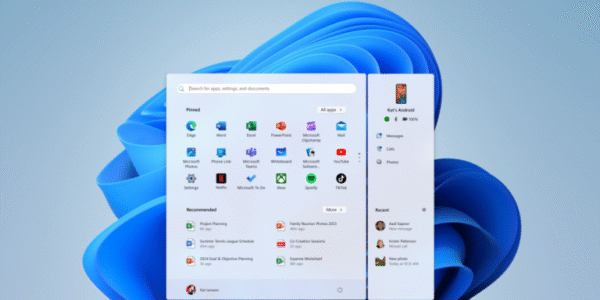

Menu Start nie otwiera się lub zawiesza po kliknięciu

🧩 Problem: Menu Start nie otwiera się lub zawiesza po kliknięciu 🔍 Opis problemu Coraz więcej użytkowników zgłasza, że Menu Start w Windows 11 przestaje odpowiadać – po kliknięciu nic się nie dzieje albo menu pojawia się po kilku sekundach…

Ataki na algorytmy szyfrujące: historia i współczesne zagrożenia

Ataki na algorytmy szyfrujące: historia i współczesne zagrożenia W dzisiejszym świecie, gdzie ochrona danych i prywatności staje się jednym z najważniejszych wyzwań, algorytmy szyfrujące odgrywają kluczową rolę w zapewnianiu bezpieczeństwa komunikacji cyfrowej. Szyfrowanie jest fundamentem, na którym opiera się większość…

Kryptografia krzywych eliptycznych (ECC): przyszłość bezpiecznych połączeń?

Kryptografia krzywych eliptycznych (ECC): przyszłość bezpiecznych połączeń? W obliczu rosnącej liczby cyberzagrożeń i potrzeby zapewnienia silnego bezpieczeństwa w komunikacji cyfrowej, kryptografia odgrywa kluczową rolę w ochronie danych. Jednym z najnowocześniejszych i najbardziej obiecujących podejść do zapewniania bezpieczeństwa jest kryptografia krzywych…

Jak działa podpis cyfrowy i jakie algorytmy są wykorzystywane?

Jak działa podpis cyfrowy i jakie algorytmy są wykorzystywane? W dobie cyfryzacji, gdzie przesyłanie informacji odbywa się niemal wyłącznie za pośrednictwem internetu, bezpieczeństwo i autentyczność danych są kluczowe. Podpis cyfrowy jest jednym z najważniejszych narzędzi zapewniających integralność i wiarygodność przesyłanych…

Algorytmy haszujące: MD5, SHA-256 i ich rola w bezpieczeństwie danych

Algorytmy haszujące: MD5, SHA-256 i ich rola w bezpieczeństwie danych W dzisiejszym świecie cyfrowym bezpieczeństwo danych jest kluczowe. Z tego powodu algorytmy haszujące odgrywają fundamentalną rolę w zapewnieniu integralności i ochrony informacji. W tym artykule szczegółowo omówimy dwa popularne algorytmy…

Czy warto podkręcać w 2025 roku?

💡 Czy warto podkręcać w 2025 roku? Analiza zysków i potencjalnych ryzyk. Overclocking, czyli podkręcanie komponentów komputera, przez lata był sposobem na zwiększenie wydajności bez wydawania dodatkowych pieniędzy. Ale czy w dobie nowoczesnych procesorów, energooszczędnych kart graficznych i inteligentnych systemów…

Overclocking dla początkujących: Podstawy podkręcania procesora i karty graficznej

⚡ Overclocking dla początkujących: Podstawy podkręcania procesora i karty graficznej Wprowadzenie do tematu dla nowicjuszy Podkręcanie, znane również jako overclocking, to proces zwiększania częstotliwości taktowania komponentów komputera – głównie procesora (CPU) i karty graficznej (GPU) – w celu uzyskania lepszej…

Kryptografia symetryczna vs. asymetryczna: kluczowe różnice i zastosowania

Kryptografia symetryczna vs. asymetryczna: kluczowe różnice i zastosowania Kryptografia jest fundamentem bezpieczeństwa w świecie cyfrowym, zapewniając prywatność, integralność danych oraz uwierzytelnianie tożsamości. Dwa główne typy kryptografii wykorzystywane w dzisiejszych systemach to kryptografia symetryczna oraz kryptografia asymetryczna. Oba podejścia mają swoje…