Jak zabezpieczyć serwery Windows i Linux przed najczęstszymi atakami ransomware w 2025 roku

Wprowadzenie – ransomware w 2025 roku uderza głównie w serwery W 2025 r. ponad 70% ataków ransomware jest kierowanych nie w stacje robocze, lecz w serwery produkcyjne – Windows, Linux oraz hybrydowe środowiska chmurowe. Grupy APT stosują już nie tylko…

Zdalne zarządzanie infrastrukturą IT w 2025 roku – nowe standardy bezpieczeństwa i automatyzacji

Wprowadzenie – dlaczego 2025 to przełomowy rok dla zdalnego IT? Rok 2025 przynosi najbardziej dynamiczne zmiany w obszarze zdalnego zarządzania infrastrukturą IT od dekady. Wzrost rozproszenia zasobów, hybrydowe środowiska chmurowe, większa liczba urządzeń peryferyjnych oraz rosnąca skala cyberataków wymuszają zupełnie…

5 mniej oczywistych, zaawansowanych trików na optymalizację Windows 11 pod gry

1. Włączenie Hardware-Accelerated GPU Scheduling + ręczne ustawienie priorytetu procesów GPU Funkcja HAGS jest znana, ale mało kto wie, że można również nadać wybranym procesom wyższy priorytet GPU. Jak to zrobić: Włącz HAGS: Ustawienia → System → Ekran → Grafika…

Najczęstsze błędy w Google Chrome i sposoby ich rozwiązania

Oto najczęstsze błędy w Google Chrome i sposoby ich rozwiązania: 1. Błąd „Kurza twarz” Ten błąd występuje, gdy Chrome nie może nawiązać połączenia z serwerem strony internetowej. Może być spowodowany problemami z połączeniem internetowym, problemami z serwerem strony internetowej lub…

Google Chrome: najpopularniejsza przeglądarka internetowa

Google Chrome: najpopularniejsza przeglądarka internetowa Google Chrome to przeglądarka internetowa opracowana przez Google. Jest to najpopularniejsza przeglądarka internetowa na świecie, z ponad 65% udziałem w rynku. Chrome jest dostępny na różnych platformach, w tym na komputerach z systemem operacyjnym Windows,…

5 najczęstszych problemów z Microsoft Office

5 najczęstszych problemów z Microsoft Office: Problemy z instalacją lub aktualizacją Problemy z instalacją lub aktualizacją pakietu Office są częstym problemem. Mogą być spowodowane niewystarczającą ilością miejsca na dysku, konfliktami z innymi programami lub błędami w oprogramowaniu. Problemy z otwieraniem…

Microsoft Office: pakiet biurowy, który ułatwia pracę

Microsoft Office: pakiet biurowy, który ułatwia pracę Microsoft Office to pakiet biurowy, który zawiera programy do tworzenia dokumentów, arkuszy kalkulacyjnych, prezentacji i poczty e-mail. Jest to jeden z najpopularniejszych pakietów biurowych na świecie i jest używany przez miliony osób w…

Jakie są perspektywy rozwoju cyberbezpieczeństwa?

Jakie są perspektywy rozwoju cyberbezpieczeństwa? Cyberbezpieczeństwo jest szybko rozwijającą się dziedziną, która jest coraz ważniejsza w miarę rosnącego uzależnienia społeczeństw od technologii cyfrowych. Zagrożenia cybernetyczne są coraz bardziej wyrafinowane i coraz częściej mają wpływ na firmy, organizacje rządowe i osoby…

Jakie są najlepsze praktyki bezpieczeństwa w sieci?

Jakie są najlepsze praktyki bezpieczeństwa w sieci? Cyberbezpieczeństwo jest ważną kwestią dla każdego, kto korzysta z Internetu. Cyberprzestępcy są zawsze w poszukiwaniu nowych sposobów na wykorzystanie luk w zabezpieczeniach i uzyskanie dostępu do danych, systemów i sieci. Oto kilka najlepszych…

Jak zabezpieczyć swoje dane osobowe?

Jak zabezpieczyć swoje dane osobowe? Dane osobowe są cennym łupem dla cyberprzestępców. Mogą zostać wykorzystane do kradzieży tożsamości, wyłudzenia pieniędzy lub nawet do ataków na infrastrukturę krytyczną. Dlatego ważne jest, aby wiedzieć, jak zabezpieczyć swoje dane osobowe. Oto kilka wskazówek,…

Jak chronić swoją firmę przed cyberatakami?

Jak chronić swoją firmę przed cyberatakami? Cyberataki są coraz częstszym zagrożeniem dla firm. W 2022 roku średni koszt cyberataku dla firmy wyniósł 4,24 miliona dolarów. Dlatego ważne jest, aby firmy wdrażały odpowiednie środki bezpieczeństwa, aby chronić się przed cyberatakami. Oto…

Jakie są najnowsze zagrożenia cybernetyczne?

Jakie są najnowsze zagrożenia cybernetyczne? W świecie stale zmieniającej się cyberprzestrzeni ważne jest, aby być na bieżąco z najnowszymi zagrożeniami. Cyberprzestępcy są zawsze w poszukiwaniu nowych sposobów na wykorzystanie luk w zabezpieczeniach i uzyskanie dostępu do danych, systemów i sieci….

Nadawanie Uprawnień (chmod) Plikom i Katalogom w Linuxie

Nadawanie Uprawnień (chmod) Plikom i Katalogom w Linuxie Wprowadzenie W systemach operacyjnych Linux zarządzanie uprawnieniami do plików i katalogów jest kluczowym elementem bezpieczeństwa. W tym artykule przyjrzymy się, jak działa polecenie chmod, które służy do nadawania uprawnień, oraz omówimy podstawowe…

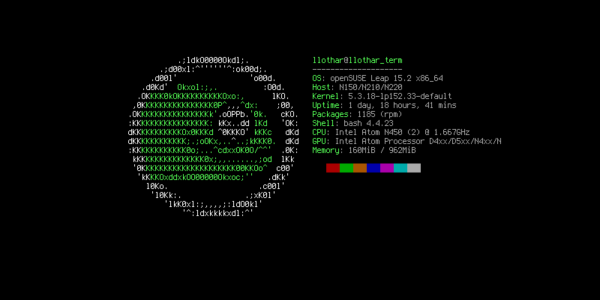

Jak działa Linuxowy terminal?

Jak działa Linuxowy terminal? Terminal to potężne narzędzie w systemach operacyjnych opartych na Linuksie, które umożliwia interakcję z systemem poprzez wiersz poleceń. Choć może wydawać się skomplikowane dla początkujących, zrozumienie podstawowych jego funkcji może znacznie zwiększyć efektywność pracy. W tym…

Czym jest Saas? Definicja

Czym jest Saas? Definicja Saas, czyli Software as a Service, to model dostarczania oprogramowania, w którym użytkownicy uzyskują dostęp do oprogramowania za pośrednictwem Internetu. Oprogramowanie jest hostowane i zarządzane przez dostawcę usług Saas, a użytkownicy płacą za nie miesięczną lub…