Instalacja i konfiguracja serwera Apache / Nginx z SSL i HTTP/2

✅ Instalacja i konfiguracja serwera Apache / Nginx z SSL i HTTP/2 Serwer WWW to kluczowy element każdego systemu działającego w Internecie. Najpopularniejsze rozwiązania — Apache i Nginx — oferują nie tylko wydajną obsługę stron internetowych, ale także pełne wsparcie…

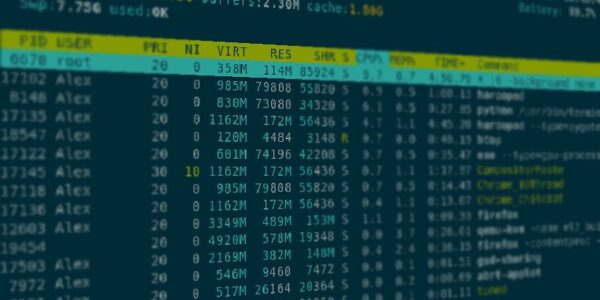

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat 🖥️📊 Wprowadzenie Monitorowanie wydajności to kluczowy aspekt zarządzania systemem Linux. Pozwala wykrywać wąskie gardła (CPU, RAM, I/O), diagnozować przeciążenia i reagować zanim usługa stanie się niestabilna. W tym artykule pokażę,…

Bezpieczna konfiguracja SSH – praktyczny poradnik dla administratorów

Bezpieczna konfiguracja SSH – praktyczny poradnik dla administratorów 🔒💻 Wprowadzenie – dlaczego bezpieczeństwo SSH jest tak ważne? ⚠️ Protokół SSH (Secure Shell) to podstawa zdalnego zarządzania serwerami Linux, w tym Debian, Ubuntu czy CentOS. Pozwala administratorom łączyć się z…

Jak automatyzować backup i przywracanie danych w Debianie

Jak automatyzować backup i przywracanie danych w Debianie 💾⚙️ Wprowadzenie — dlaczego automatyzacja kopii zapasowych jest kluczowa? 🧠 Każdy administrator systemu Linux wie, że regularny backup danych to podstawa bezpieczeństwa. W systemach Debian można tworzyć kopie zapasowe ręcznie, ale najlepszym…

Konfiguracja zapory UFW w Ubuntu — krok po kroku

Konfiguracja zapory UFW w Ubuntu — krok po kroku 🔐🛠️ Wstęp — po co UFW? ❓ UFW (Uncomplicated Firewall) to prosty frontend do iptables, domyślnie dostępny w Ubuntu — stworzony, żeby w prosty sposób zarządzać regułami zapory i szybko zabezpieczyć…

Metody wykrywania i usuwania ukrytego malware w Windows 11

🔍 Metody wykrywania i usuwania ukrytego malware w Windows 11 📌 Wstęp W erze cyfrowej, gdzie zagrożenia w internecie stają się coraz bardziej zaawansowane, ukryte malware w systemie Windows 11 stanowi poważne wyzwanie dla bezpieczeństwa użytkowników. Złośliwe oprogramowanie potrafi działać…

Korzystanie z sandboxa i maszyn wirtualnych w Windows 11: Izolacja zagrożeń

🛡️ Korzystanie z sandboxa i maszyn wirtualnych w Windows 11: Izolacja zagrożeń 📌 Wprowadzenie W dzisiejszym cyfrowym świecie, gdzie zagrożenia w internecie stają się coraz bardziej złożone i wyrafinowane, konieczność skutecznej izolacji potencjalnie niebezpiecznych procesów i aplikacji jest kluczowa. System…

Zaawansowane konfiguracje Microsoft Defender w Windows 11: Wykorzystaj jego pełny potencjał

🛡️ Zaawansowane konfiguracje Microsoft Defender w Windows 11: Wykorzystaj jego pełny potencjał 📌 Wprowadzenie W erze stale rosnącej liczby cyberataków, skuteczna ochrona systemu operacyjnego staje się priorytetem nie tylko dla firm, ale także dla użytkowników indywidualnych. Microsoft Defender, wbudowane narzędzie…

Najlepsze praktyki zarządzania poprawkami bezpieczeństwa w Windows 11

🔒 Najlepsze praktyki zarządzania poprawkami bezpieczeństwa w Windows 11 📌 Wstęp Z każdym rokiem liczba podatności odkrywanych w systemach operacyjnych rośnie wykładniczo. Windows 11, jako nowoczesny system Microsoftu, nie jest wyjątkiem. Skuteczne zarządzanie poprawkami bezpieczeństwa (tzw. patch management) jest nieodzownym…

Hardening Windows 11: Kompletny przewodnik po konfiguracji bezpieczeństwa

🛡️ Hardening Windows 11: Kompletny przewodnik po konfiguracji bezpieczeństwa 🔐 Wprowadzenie W dobie rosnących zagrożeń w internecie, zabezpieczenie systemu operacyjnego staje się priorytetem dla każdego użytkownika. Windows 11, mimo zaawansowanych funkcji bezpieczeństwa, wymaga dodatkowej konfiguracji, aby zapewnić maksymalną ochronę przed…

Naruszenia prywatności przez aplikacje ze Sklepu Microsoft: Co pobieramy z sieci?

📲 Naruszenia prywatności przez aplikacje ze Sklepu Microsoft: Co pobieramy z sieci? 🔍 Wstęp W erze cyfrowej transformacji użytkownicy Windows 11 coraz częściej korzystają z Microsoft Store jako głównego źródła aplikacji użytkowych, narzędzi, gier i rozszerzeń. Niestety, rosnąca dostępność aplikacji…

Wybrać Comarch ERP Optima w chmurze czy w instalacji lokalnej? Zalety i wady.

Czy zastanawiałeś się kiedyś: „czy lepiej mieć oprogramowanie w chmurze czy instalację w firmie?”. Podobne pytanie zadają sobie przedsiębiorcy, którzy chcą zakupić i wdrożyć u siebie oprogramowanie Comarch ERP Optima. Dla wielu właścicieli firm oraz biur rachunkowych to realne dylematy….

Luki w usłudze Lokalizacyjnej Windows 11: Śledzenie użytkowników w czasie rzeczywistym

📍 Luki w usłudze Lokalizacyjnej Windows 11: Śledzenie użytkowników w czasie rzeczywistym 🧭 Wprowadzenie W dobie wszechobecnych smartfonów, inteligentnych urządzeń oraz integracji usług lokalizacyjnych w systemach operacyjnych, kwestia prywatności użytkownika nabiera zupełnie nowego znaczenia. Jednym z niedocenianych, a jednocześnie najbardziej…

Windows Copilot i prywatność danych: Czy sztuczna inteligencja to nowa luka?

🤖 Windows Copilot i prywatność danych: Czy sztuczna inteligencja to nowa luka? 📌 Wprowadzenie Wraz z premierą Windows 11 firma Microsoft zaprezentowała nową funkcję o nazwie Windows Copilot — wirtualnego asystenta opartego na sztucznej inteligencji, który ma zrewolucjonizować sposób interakcji…

Tryb Debugowania USB na Androidzie: Jak Włączyć, Wyłączyć i Jakie Są Jego Zastosowania

Tryb Debugowania USB na Androidzie: Jak Włączyć, Wyłączyć i Jakie Są Jego Zastosowania Wprowadzenie do trybu debugowania USB na Androidzie Tryb debugowania USB to funkcja dostępna w systemie Android, która pozwala na połączenie urządzenia z komputerem w celu przeprowadzania zaawansowanego…