Programy do zarządzania notatkami: Evernote, OneNote, Google Keep

Programy do zarządzania notatkami: Evernote, OneNote, Google Keep Wstęp W dzisiejszym świecie pełnym informacji i obowiązków programy do zarządzania notatkami stały się nieodzownym narzędziem zarówno dla studentów, pracowników, jak i osób prywatnych. Cyfrowe notatniki, takie jak Evernote, OneNote i Google…

Windows 11: Nowe funkcje bezpieczeństwa, które chronią Twoje dane

Windows 11: Nowe funkcje bezpieczeństwa, które chronią Twoje dane Wstęp Windows 11 to najnowszy system operacyjny firmy Microsoft, który wprowadza szereg usprawnień w zakresie wydajności, wyglądu oraz bezpieczeństwa. W dobie rosnących zagrożeń cybernetycznych ochrona danych stała się kluczowym aspektem, dlatego…

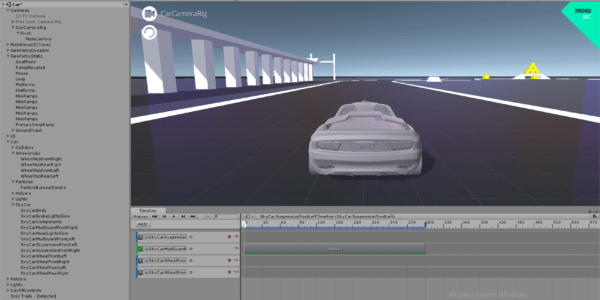

Programy do tworzenia gier: Unity, Unreal Engine, GameMaker Studio

Programy do tworzenia gier: Unity, Unreal Engine, GameMaker Studio Wstęp Tworzenie gier komputerowych stało się w ostatnich latach niezwykle popularne. Dzięki nowoczesnym programom do tworzenia gier, zarówno początkujący, jak i zaawansowani deweloperzy mogą realizować swoje pomysły bez konieczności posiadania zaawansowanej…

Programy do tworzenia i edycji animacji: Adobe Animate, Toon Boom Harmony, Synfig Studio

Programy do tworzenia i edycji animacji: Adobe Animate, Toon Boom Harmony, Synfig Studio Wstęp Animacja to niezwykle dynamiczna i kreatywna dziedzina, która znajduje zastosowanie w filmach, reklamach, grach komputerowych oraz mediach społecznościowych. Dzięki nowoczesnym programom do tworzenia i edycji animacji…

Programy do zarządzania hasłami: LastPass, 1Password, Dashlane

Programy do zarządzania hasłami: LastPass, 1Password, Dashlane Wstęp W dobie cyfryzacji i rosnącej liczby usług online, zarządzanie hasłami stało się kluczowym elementem ochrony danych. Wielu użytkowników korzysta z tych samych haseł w różnych serwisach, co znacznie zwiększa ryzyko ataków hakerskich…

Odpowiedzialność Dzielona w Chmurze (Shared Responsibility Model): Kto Jest Odpowiedzialny za Co w Kwestii Bezpieczeństwa?

🛡️ Odpowiedzialność Dzielona w Chmurze (Shared Responsibility Model): Kto Jest Odpowiedzialny za Co w Kwestii Bezpieczeństwa? 📌 Wprowadzenie Chmura obliczeniowa zrewolucjonizowała sposób przechowywania, przetwarzania i zabezpieczania danych. Jednak przejście do środowisk takich jak AWS, Azure czy Google Cloud wymaga od…

Bezpieczeństwo Danych w Spoczynku i w Transporcie w Chmurze: Metody Szyfrowania i Ochrony Danych Przechowywanych i Przesyłanych w Środowiskach Chmurowych

🔐 Bezpieczeństwo Danych w Spoczynku i w Transporcie w Chmurze: Metody Szyfrowania i Ochrony Danych Przechowywanych i Przesyłanych w Środowiskach Chmurowych 📌 Wprowadzenie W dobie masowej adopcji chmury obliczeniowej, ochrona danych stała się jednym z kluczowych filarów cyberbezpieczeństwa. Niezależnie od…

Ataki na Kontenery i Mikroserwisy: Zagrożenia Związane z Kontenerami (Docker, Kubernetes) i Architekturami Mikroserwisów w Chmurze

⚠️ Ataki na Kontenery i Mikroserwisy: Zagrożenia Związane z Kontenerami (Docker, Kubernetes) i Architekturami Mikroserwisów w Chmurze 📌 Wprowadzenie Współczesna infrastruktura IT coraz częściej opiera się na konteneryzacji i architekturze mikroserwisów. Docker i Kubernetes zrewolucjonizowały sposób, w jaki buduje się…

Zarządzanie Tożsamością i Dostępem (IAM) w Chmurze: Jak Błędna Konfiguracja IAM Może Prowadzić do Nieautoryzowanego Dostępu i Włamań

🔐 Zarządzanie Tożsamością i Dostępem (IAM) w Chmurze: Jak Błędna Konfiguracja IAM Może Prowadzić do Nieautoryzowanego Dostępu i Włamań 📌 Wprowadzenie W erze chmury obliczeniowej, odpowiednie Zarządzanie Tożsamością i Dostępem (IAM) stało się filarem nowoczesnego bezpieczeństwa IT. Usługi takie jak…

Naruszenia Bezpieczeństwa w Chmurze: Typowe Scenariusze Naruszeń Danych w Środowiskach Chmurowych (AWS, Azure, Google Cloud) i Ich Konsekwencje

☁️ Naruszenia Bezpieczeństwa w Chmurze: Typowe Scenariusze Naruszeń Danych w Środowiskach Chmurowych (AWS, Azure, Google Cloud) i Ich Konsekwencje 📌 Wprowadzenie Naruszenia bezpieczeństwa w chmurze to realne zagrożenie dla firm każdej wielkości, korzystających z usług takich jak AWS, Microsoft Azure…

Cyberbezpieczeństwo w pracy: dlaczego jest kluczowe i jak unikać zagrożeń

Cyberbezpieczeństwo w pracy: dlaczego jest kluczowe i jak unikać zagrożeń Cyberbezpieczeństwo w pracy to dziś podstawa ochrony danych i ciągłości biznesu. Sprawdź, jak rozpoznawać phishing i ransomware, wdrażać MFA oraz tworzyć kulturę bezpieczeństwa dzięki szkoleniom. Poznaj konsekwencje incydentów i praktyczne…

Uwierzytelnianie Wieloskładnikowe (MFA) dla VPN: Jak MFA Znacząco Zwiększa Bezpieczeństwo Dostępu do Sieci poprzez VPN

🔐 Uwierzytelnianie Wieloskładnikowe (MFA) dla VPN: Jak MFA Znacząco Zwiększa Bezpieczeństwo Dostępu do Sieci poprzez VPN 🧩 Wprowadzenie W czasach powszechnej pracy zdalnej i coraz częstszych ataków cybernetycznych, zabezpieczenie połączenia VPN to nie luksus — to konieczność. Jednym z najskuteczniejszych…

Monitoring i Logowanie Ruchu VPN: Znaczenie Monitorowania Aktywności i Logowania Zdarzeń w Celu Szybkiego Wykrywania Anomalii i Ataków

📡 Monitoring i Logowanie Ruchu VPN: Znaczenie Monitorowania Aktywności i Logowania Zdarzeń w Celu Szybkiego Wykrywania Anomalii i Ataków 🔐 Wprowadzenie W dobie pracy zdalnej i rosnącego znaczenia infrastruktury VPN w dostępie do zasobów firmowych, bezpieczeństwo połączeń VPN staje się…

Zasada „Zero Trust” w Kontekście VPN: Jak Wdrożenie Modelu Zero Trust Może Wzmocnić Bezpieczeństwo Sieci, Nawet Przy Użyciu VPN

Zasada „Zero Trust” w Kontekście VPN: Jak Wdrożenie Modelu Zero Trust Może Wzmocnić Bezpieczeństwo Sieci, Nawet Przy Użyciu VPN 🔐 Wprowadzenie: Czy VPN to wystarczająca ochrona? W dzisiejszym dynamicznym środowisku pracy zdalnej i rozproszonej infrastruktury IT, tradycyjny model ochrony oparty…

Audyty Bezpieczeństwa VPN: Dlaczego Regularne Audyty Infrastruktury VPN Są Kluczowe dla Identyfikacji i Eliminacji Podatności

Audyty Bezpieczeństwa VPN: Dlaczego Regularne Audyty Infrastruktury VPN Są Kluczowe dla Identyfikacji i Eliminacji Podatności 🔒 Wprowadzenie: Znaczenie audytów bezpieczeństwa VPN W dobie rosnącej liczby cyberataków oraz coraz bardziej zaawansowanych technik włamań, VPN (Virtual Private Network) stał się fundamentem ochrony…