Konfiguracja firewalla w Linuksie: przewodnik krok po kroku

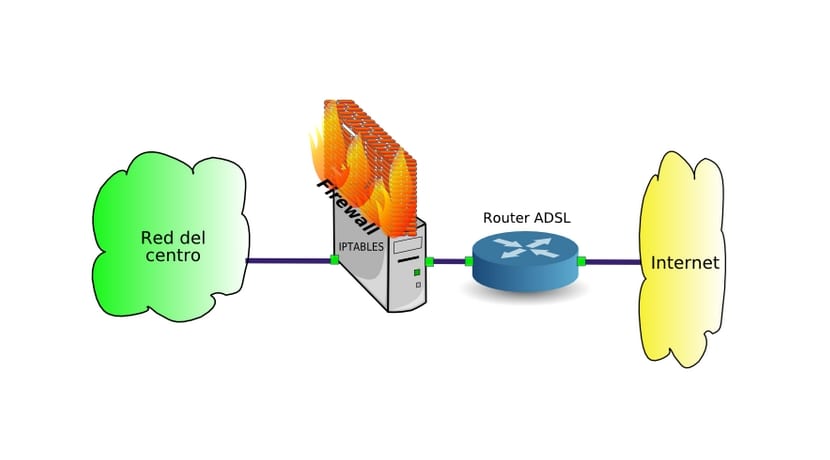

Firewalle to niezbędne narzędzia bezpieczeństwa chroniące systemy Linux przed nieautoryzowanym dostępem i złośliwym ruchem sieciowym. Istnieje wiele różnych opcji firewall dla Linuksa, a każda z nich oferuje unikalny zestaw funkcji i możliwości. W tym poradniku omówimy dwa popularne firewalle: iptables i UFW, i przedstawimy przykładowe konfiguracje dla każdego z nich.

Wybór firewalla

Pierwszym krokiem jest wybór firewalla odpowiedniego dla Twoich potrzeb. Iptables to potężne narzędzie oparte na wierszu poleceń, które oferuje dużą elastyczność i kontrolę. UFW jest łatwiejszy w użyciu i posiada graficzny interfejs użytkownika, co czyni go dobrym wyborem dla początkujących.

Konfiguracja Iptables

Aby skonfigurować iptables, należy wydać polecenia w wierszu poleceń. Podstawowa konfiguracja obejmuje zablokowanie całego ruchu przychodzącego i zezwolenie tylko na ruch wychodzący. Następnie można stopniowo dodawać reguły zezwalające na określone rodzaje ruchu, takie jak ruch sieciowy HTTP i SSH.

Przykładowa konfiguracja iptables:

iptables -P INPUT DROP

iptables -P OUTPUT ACCEPT

iptables -A INPUT -i lo ACCEPT

iptables -A INPUT -m state --state RELATED,ESTABLISHED ACCEPT

iptables -A INPUT -p tcp -m tcp --dport 22 -j ACCEPT

iptables -A INPUT -p http -j ACCEPT

Powyższa konfiguracja blokuje cały ruch przychodzący, z wyjątkiem ruchu sieciowego do interfejsu lokalnego (lo), ruchu związanego z istniejącymi połączeniami i ruchu HTTP oraz SSH na porcie 22.

Konfiguracja UFW

UFW jest łatwiejszy w konfiguracji niż iptables i posiada graficzny interfejs użytkownika. Można go skonfigurować za pomocą poleceń lub narzędzia gufw.

Przykładowa konfiguracja UFW:

ufw allow ssh

ufw allow http

ufw enable

Powyższa konfiguracja zezwala na ruch SSH na porcie 22 i ruch HTTP na porcie 80. Następnie firewall UFW zostaje włączony.

Dodatkowe wskazówki

- Pamiętaj o regularnym aktualizowaniu reguł zapory, aby chronić system przed nowymi zagrożeniami.

- Używaj narzędzi do skanowania luk, aby zidentyfikować potencjalne luki w zabezpieczeniach, które mogą zostać wykorzystane przez włamywaczy.

- Rozważ zastosowanie dodatkowych zabezpieczeń, takich jak system wykrywania włamań (IDS) lub system zapobiegania włamaniom (IPS).

Podsumowanie

Firewalle to niezbędne narzędzia bezpieczeństwa dla każdego systemu Linux. Korzystając z tego przewodnika, możesz skonfigurować firewall iptables lub UFW, aby chronić swój system przed nieautoryzowanym dostępem i złośliwym ruchem sieciowym. Pamiętaj o regularnym aktualizowaniu reguł zapory i stosowaniu dodatkowych zabezpieczeń w celu zapewnienia optymalnej ochrony.