Cyberbezpieczeństwo dla dzieci: Jak chronić dzieci przed zagrożeniami w internecie

Cyberbezpieczeństwo dla dzieci: Jak chronić dzieci przed zagrożeniami w internecie. Internet jest nieocenionym źródłem informacji i rozrywki dla dzieci, ale niesie ze sobą również pewne zagrożenia. Jako opiekunowie, musimy dbać o to, aby nasze dzieci korzystały z internetu bezpiecznie i…

Cyberbezpieczeństwo w firmie: Jak chronić firmę przed cyberatakami

Cyberbezpieczeństwo w firmie: Jak chronić firmę przed cyberatakami. W dzisiejszym cyfrowym świecie cyberbezpieczeństwo staje się coraz ważniejsze dla firm każdej wielkości. Cyberataki mogą powodować znaczne straty finansowe, utratę danych i reputacji, a nawet zakłócenia działalności. Dlatego ochrona firmy przed cyberatakami…

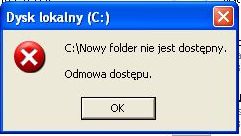

Montaż i demontaż partycji w systemie Linux: Poradnik dla użytkowników

Montaż i demontaż partycji w systemie Linux: Poradnik dla użytkowników W systemie Linux partycje dyskowe można montować do określonych punktów w systemie plików, aby umożliwić dostęp do danych z tych partycji. Po zamontowaniu partycja staje się dostępna jak każdy inny…

Formatowanie partycji dyskowej w systemie Linux: Poradnik dla użytkowników

Formatowanie partycji dyskowej w systemie Linux: Poradnik dla użytkowników Formatowanie partycji dyskowej to proces nadawania jej określonego systemu plików, który umożliwia przechowywanie i organizację danych. System plików definiuje sposób strukturyzacji danych na dysku, określając zasady przechowywania plików, katalogów i innych…

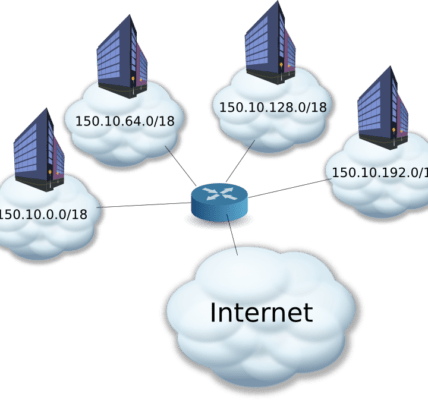

Zabezpieczanie usług sieciowych w systemie Linux: Poradnik dla użytkowników

Zabezpieczanie usług sieciowych w systemie Linux: Poradnik dla użytkowników W dzisiejszym cyfrowym świecie ochrona usług sieciowych przed cyberatakami staje się coraz ważniejsza. Systemy Linux, znane z otwartości i bezpieczeństwa, oferują szereg narzędzi i technik do ochrony usług sieciowych przed różnego…

Monitorowanie usług i demonów

Monitorowanie usług i demonów w Linuksie: Poradnik dla użytkowników Monitorowanie usług i demonów w systemie Linux jest kluczowe dla zapewnienia jego stabilności, wydajności i bezpieczeństwa. W tym poradniku przedstawimy podstawowe koncepcje monitorowania usług, omówimy popularne narzędzia i opiszemy praktyczne przykłady….

Popularne usługi w Linuksie (Apache, MySQL, SSH)

Popularne usługi w Linuksie: Apache, MySQL i SSH (Poradnik dla użytkowników) System Linux oferuje szeroki wachlarz usług, które zapewniają działanie różnych funkcji, takich jak serwery webowe, bazy danych i narzędzia sieciowe. W tym poradniku przedstawimy trzy popularne usługi: Apache, MySQL…

Konfiguracja demonów systemowych w Linuksie: Poradnik dla użytkowników

Konfiguracja demonów systemowych w Linuksie: Poradnik dla użytkowników Demony systemowe, znane również jako usługi, to programy działające w tle, które zapewniają istotne funkcje dla systemu operacyjnego i aplikacji. W tym poradniku przedstawimy podstawy konfiguracji demonów w systemie Linux, omówimy popularne…

Tworzenie i zarządzanie partycjami dyskowymi

Tworzenie i zarządzanie partycjami dyskowymi w systemie Linux: Poradnik dla użytkowników Dysk twardy w komputerze z systemem Linux można podzielić na mniejsze sekcje zwane partycjami. Każda partycja może mieć własny system plików i służyć do przechowywania różnych typów danych, takich…